һ��ǰ��

Ghost Tunnel��һ�N���m���ڸ��x�h(hu��n)���µĺ��T��ݔ��ʽ�������Ñ��o��֪��r��Ŀ��(bi��o)�M�п��Ƽ���Ϣ��������(chu��ng)������ه���κ��о����o���W(w��ng)�j(lu��)����������Ҫ����κ�Ӳ��ģ�K����

��4�µ�HITB��ķ˹�ص�վ�ϣ��҂���PegasusTeam��������һ���P(gu��n)�ڸ��x�W(w��ng)�������h�}——”Ghost Tunnel :Covert Data Exfiltration Channel to Circumvent Air Gapping”��

Ghost Tunnel��һ�N���m���ڸ��x�h(hu��n)���µĺ��T��ݔ��ʽ��һ��payload��Ŀ��(bi��o)�O(sh��)��ጷź����Ñ��o��֪��r��Ŀ��(bi��o)�M�п��Ƽ���Ϣ��������ڬF(xi��n)�е���������о�����WHID��һ�Nͨ�^ Wi-Fi �M�п��Ƶ� HID �O(sh��)�䣩��Ghost Tunnel����(chu��ng)������ه���κ��о����o���W(w��ng)�j(lu��)����������Ҫ����κ�Ӳ��ģ�K��

�����ж�����Ȱ�demo�ų����(zh��n)�ġ�

��������

���˱����x������Ghost Tunnel��ʹ�È������ڱ���(ji��)�Ќ�����B“�h��ľ�R�Ͼ���ʽ”��“�W(w��ng)�j(lu��)���x”��“HID����”�����P(gu��n)֪�R�����փ�(n��i)���������������£���С��(ji��)ĩ���o��ԭ���Ա��ڴ�ҔUչ��x��

2.1 �h��ľ�R�Ͼ���ʽ

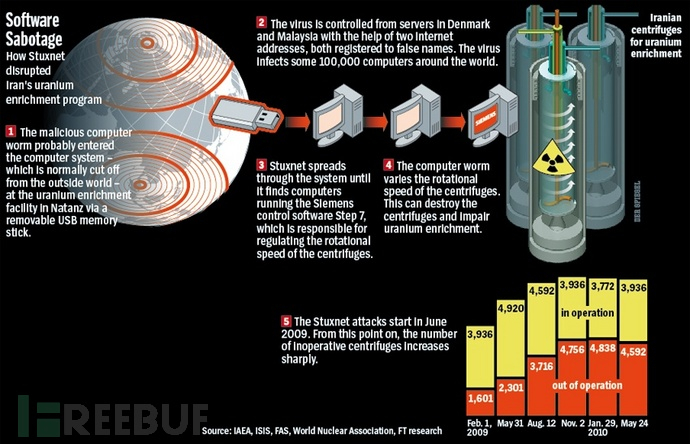

�f���h��ľ�R����ҿ��ܕ��뵽һ��Ѷ�����Ԕ?sh��)����Q��������ӡ����ӡ�Byshell��PCshare��Gh0st�ȵȣ��ڴ��҂����Ͼ���ʽ�ĽǶȌ��h��ľ�R�M��һ�����η��

�����B����

���ض��_���ض��˿ڣ����ض�ͨ�^ԓ���CIP���˿��B�ӵ����ضˣ���3389�h�����桢VNC�h������ȡ�

�����B����

���������B�ӵķ�ʽ���m���ڹ���Ŀ��(bi��o)̎�ڃ�(n��i)�W(w��ng)�ĭh(hu��n)�����S��ľ�R���÷������M���Ͼ����c�����B�ӵķ�ʽ�෴�������ض˱O(ji��n) �ض��˿ڣ����ضˈ�(zh��)��ľ�R���B�����ضˡ�����ԓ�N��ʽ���m���Ը��V���ֵ�ľ�R������ԓ��ʽ�Ͼ���������FTP�Ͼ���DNS���������Ͼ��ȡ�

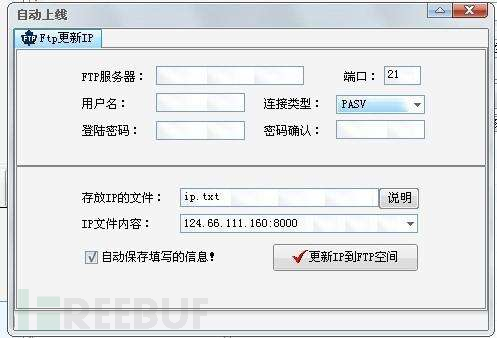

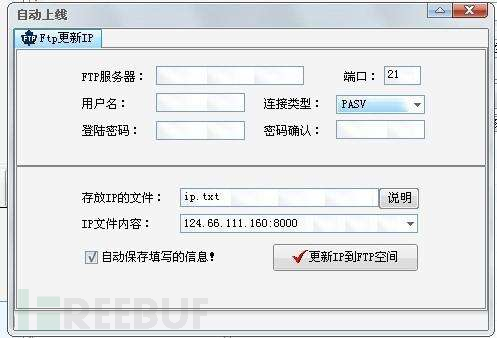

ͨ�^������������

�����[���Ի��߷�ۙ��Ŀ�ģ���Щ���͵�ľ�R���õ������W(w��ng)վ���M���Ͼ�������ͨ�^֪������W(w��ng)վ������(n��i)�ݼ��uՓ�^(q��)������QQ���g���������ص����̓�(n��i)�ݣ������P��߀Ҋ�^����QQ���Ժ����������Ͼ���ַ�������^�����@��ͨ������֪���W(w��ng)վ�ĺ�̎�ǿ����@�^ijЩ�������İ��������ơ�

>��ľ�R��ǰ���������Ͼ���ʽ�İl(f��)չ�������Ͼ���ʽ�Č��F(xi��n)�� http://www.freebuf.com/articles/terminal/77412.html >��ľ�R��ǰ���������Ͼ���ʽ�İl(f��)չ�������Ͼ���ʽ�Č��F(xi��n)�� http://www.freebuf.com/articles/terminal/77412.html

�䌍��Ghost TunnelҲ���������һ�Nľ�R���Ͼ���ʽ��ֻ������ᘌ��ڹ���Ŀ��(bi��o)̎�ڸ��x�W(w��ng)�j(lu��)�еĈ�����

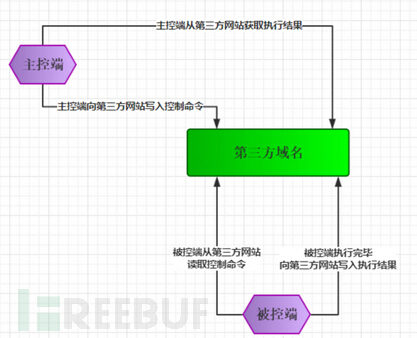

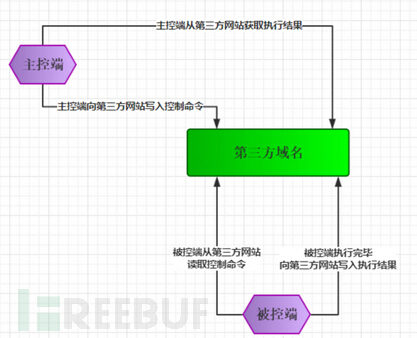

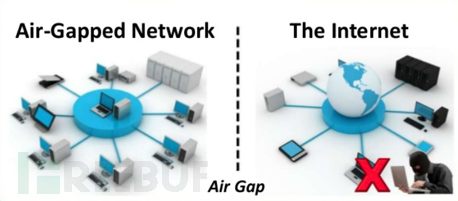

2.2 ʲô��Air Grapping

Wikipedia: “An air gap, air wall or air gapping is a network security measure employed on one or more computers to ensure that a secure computer network is physically isolated from unsecured networks, such as the public Internet or an unsecured local area network.”

�����f��Air Grapping��һ�N���ڱ��o�ض��W(w��ng)�j(lu��)�������������x�İ�ȫ��ʩ��ͨ�����Á���ֹ���þW(w��ng)�j(lu��)�B��;����ɵ����ּ���Ϣй©�¼���

���x�W(w��ng)�l�dz�Ҋ��һ�N�ΑB(t��i)����ԭ��飺�Д�W(w��ng)�j(lu��)֮�g��ͨ�Åf(xi��)�h�B�ӣ�����(sh��)��(j��)���M�зֽ���ؽM���o�B(t��i)��(sh��)��(j��)�����o�B(t��i)��(sh��)��(j��)�M�а�ȫ���飬�����W(w��ng)�j(lu��)�f(xi��)�h�z��ʹ��a����ȣ��_�J��İ�ȫ��(sh��)��(j��)�����(n��i)����Ԫ����(n��i)���Ñ�ͨ�^����������J�C�C�ƫ@ȡ���蔵(sh��)��(j��)���佛(j��ng)����ʹ�������ܾW(w��ng)�c�����ܾW(w��ng)�g��

�����ߟoՓ�������ò���ϵ�y(t��ng)����(y��ng)��ܛ����ͨ�Ņf(xi��)�h��©��������Ҫͨ�^�W(w��ng)�j(lu��)�|��Ŀ��(bi��o)�C�������W(w��ng)�j(lu��)���x�h(hu��n)���о͌��@�l·�o��ס�ˡ����^���]�н^����һЩ�������V�҂����Ð���USB����һ�N���пɲ����ԵĹ�����ʽ�����¾��ǎׂ�ᘌ����x�W(w��ng)�����İ�����

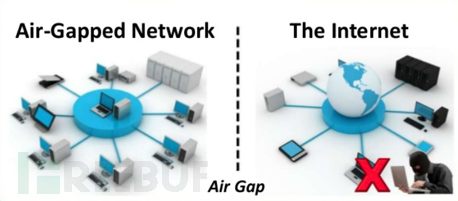

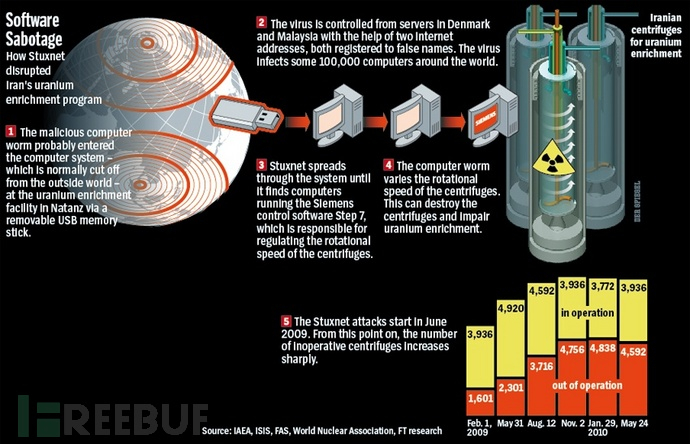

��W(w��ng)���� Stuxnet Worm

��������W(w��ng)������������USB�ķ�ʽ������������x�W(w��ng)�j(lu��)���S�����������W(w��ng)�j(lu��)�е������O(sh��)�䡣���m��(d��ng)?sh��)ĕr��o���ؙC���°l(f��)�e�`ָ���(d��o)�C������ֱ����U����K��W(w��ng)������(d��o)�����ʵĺ�Ӌ���������t���ك��ꡣ

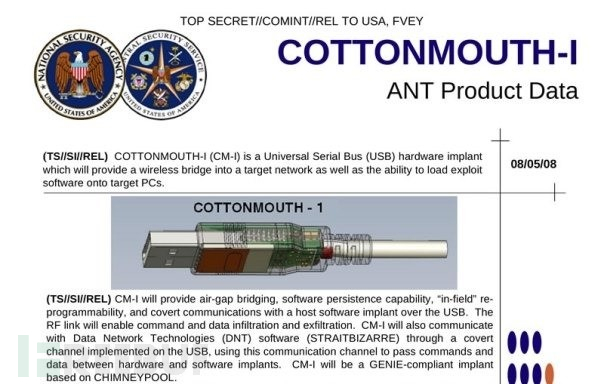

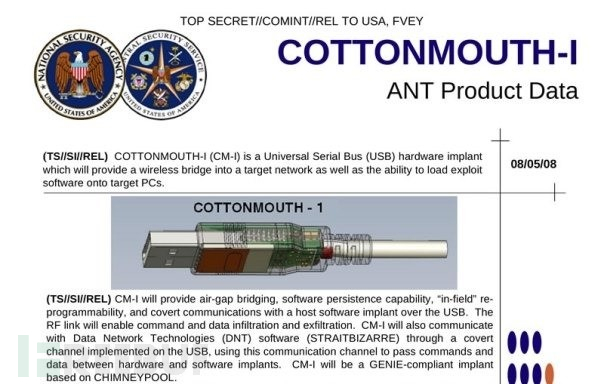

ˮ����һ̖ COTTONMOUTH-I

��˹�Z����¶��NSA���������а�����ԓ���ߣ����(n��i)��������һ�� ARMv7 оƬ�͟o���հl(f��)�b�á���(d��ng)������Ŀ��(bi��o)���C��ֲ�됺�����(chu��ng)��һ���o���W(w��ng)�������O(sh��)���ͨ�^RF��̖�c���M�н�������ݔ�����(sh��)��(j��)��ͬ�ӣ�����NSA���ڹ������ʵ����ܙC��(g��u)�����������x���O(sh��)���и`ȡ��(sh��)��(j��)�L�_��(sh��)�ꡣ

2.3 HID����

HID��Human Interface Device�Ŀs�����������Q�����˽�HID�O(sh��)����ֱ���c�˽������O(sh��)�䣬�����I�P�����(bi��o)�c�Α�U�ȡ����^HID�O(sh��)�䲢��һ��Ҫ���˙C�ӿڣ�ֻҪ����HIDeҎ(gu��)�����O(sh��)�䶼��HID�O(sh��)�䡣һ����vᘌ�HID�Ĺ�����Ҫ�������I�P���(bi��o)�ϣ����ֻҪ�������Ñ��I�P�������Ͼ͵��ڿ������Ñ�����X�������ߕ��ѹ����[����һ�����������(bi��o)�I�P�У���(d��ng)�Ñ��й������������(bi��o)���I�P��������X�r��������a�������d����(zh��)�С�

Teensy

�������ڶ��ƹ����O(sh��)��r������USB�O(sh��)��������һ������оƬ���˹���оƬ��һ���dz�С���ҹ��������Ć�Ƭ�C�_�l(f��)ϵ�y(t��ng)���������ֽ�TEENSY��ͨ�^TEENSY�����ģ�M��һ���I�P�����(bi��o)����(d��ng)������@�����Ƶ�USB�O(sh��)��r����X���R�e��һ���I�P�������O(sh��)���е�̎�����c�惦���g�;����Mȥ�Ĺ������a���Ϳ��������C�l(f��)�Ϳ�������Ķ���ȫ�������C���oՓ�ԄӲ����Ƿ��_���������Գɹ���

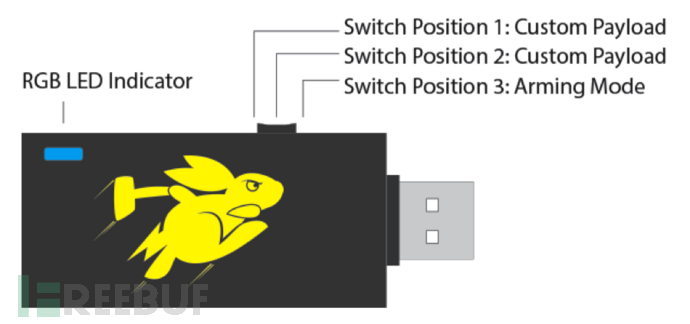

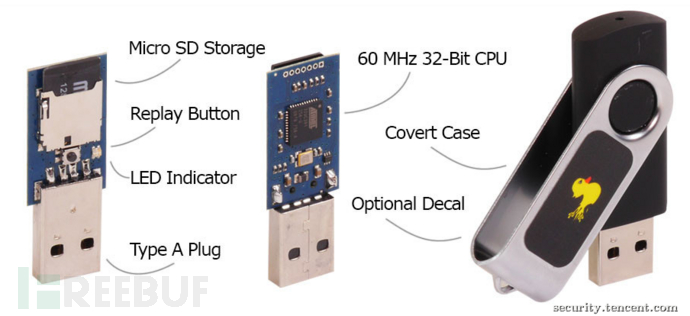

USB Rubber Ducker

���QUSB��Ƥ����������İ��Iע�빤�ߣ�ͨ�^Ƕ��ʽ�_�l(f��)�匍�F(xi��n)������l(f��)չ�ɞ�һ����ȫ������̘I(y��)�����Iע�빥��ƽ�_������ԭ��ͬ���nj�USB�O(sh��)��ģ�M�ɞ��I�P����X�R�e�ɞ��I�P��Ȼ���M���_��ģ�M���I�M�й�����

BadUSB

Teensy����Ƥ����ȱ������Ҫ����Ӳ���O(sh��)�䣬ͨ���Ա��^�����BadUSB�Ͳ�һ���ˣ�������“USB RUBBER DUCKY”��“Teensy”������ʽ�Ļ��A(ch��)����ͨ�õ�USB�O(sh��)�䣨����U�P����BadUSB����ͨ�^��U�P�Ĺ̼��M���������¾��̣��ஔ(d��ng)�ڸČ���U�P�IJ���ϵ�y(t��ng)���M�й����ġ�

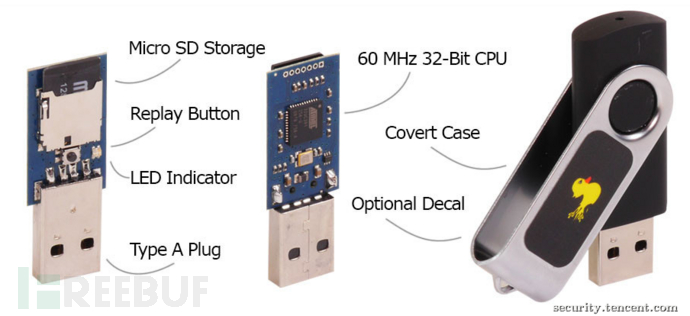

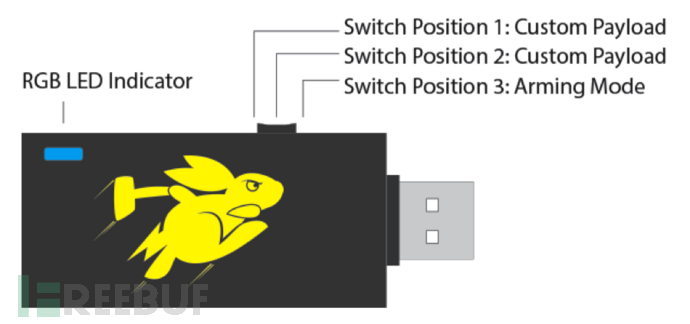

BashBunny

���l(f��)�Ӷ�Npayload���@���O(sh��)���һ����ɫ�����_�P(gu��n)�ГQ������(y��ng)payload�x���ψD�е�Switch Position 1/2������Bash Bunny����Ŀ��(bi��o)�O(sh��)�䣬�^��LED����׃�������˽����B(t��i)����Ӳ�����棬�O(sh��)���а���1�w�ĺ�CPU�����漉SSD��Hak5��B�f���O(sh��)��IJ��뵽�����l(f��)��ֻ��Ҫ7�롣���⣬�@��Bash Bunny�O(sh��)�䌍�H�ϓ���Linux�O(sh��)��ĸ��N���ܣ�ͨ�^�ض����ڿ��L��shell���^�֝B�yԇ���ߵĹ��ܶ����������ҵ���

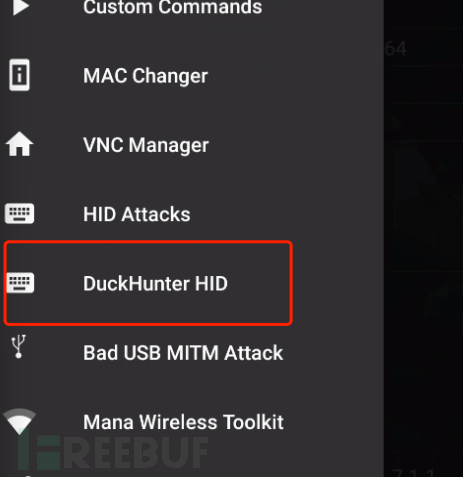

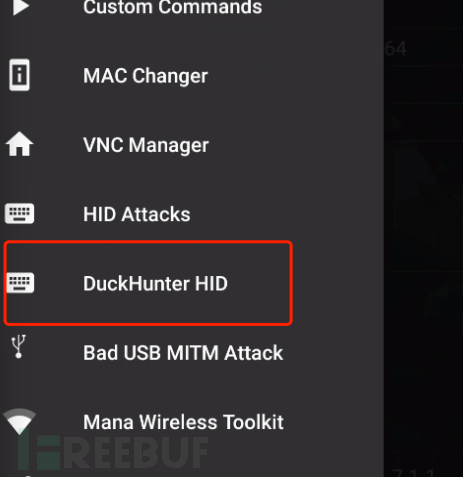

DuckHunter

��Kali Linux NetHunter���ṩ��ԓ���ߡ������Ԍ�USB Rubber Ducky���_���D(zhu��n)����NetHunter ���е�HID Attacks��ʽ���ɴ��҂���ˢ��Nethunter��Android�O(sh��)��ͨ�^��(sh��)��(j��)���c��X���B����ģ�M�I�P�M��ݔ�롣

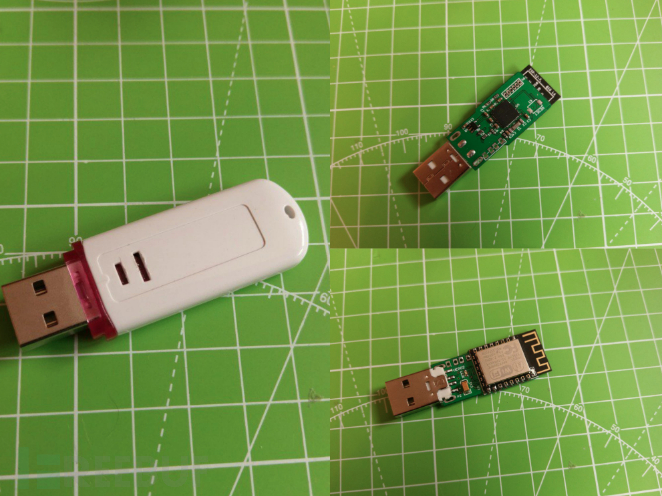

WHID

WHID����WiFi +HID�ĽM�ϣ�WHIDע�������˼�x���nj�HID�����M�Пo���������r��һ�Nע�빤�ߣ�ͨ�^��USB�O(sh��)�����ṩWiFi�����Թ��h�̿��ơ�

��HID����֮TEENSY����(zh��n)��

http://blog.topsec.com.cn/ad_lab/hid%E6%94%BB%E5%87%BB%E4%B9%8Bteensy%E5%AE%9E%E6%88%98/

���µ�U�P�Ԅ��\��——BadUSBԭ���c���F(xi��n)��

https://security.tencent.com/index.php/blog/msg/74

����(j��)�f��“�����M��USB����ƽ�_”��

http://www.freebuf.com/news/128788.html

��DuckHunterHID for mac��

http://www.ggsec.cn/DuckHunterHID.html

��WHIDע�������ڟo���h(hu��n)�����F(xi��n)HID����������������

http://www.4hou.com/technology/4565.html

����Ghost Tunnel

���ڸ��x�W(w��ng)�j(lu��)�Ĺ���һ���Ѓɂ����E��

1. ��Ŀ��(bi��o)ϵ�y(t��ng)ֲ�됺��ܛ��

2. ������(sh��)��(j��)ͨ����(infiltrate & exfiltrate)���Ա��(zh��)������`ȡ��(sh��)��(j��)��

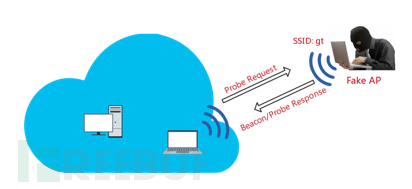

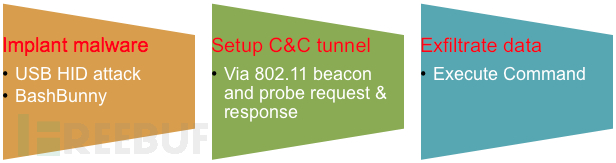

����(j��)֮ǰ�İ������Կ������κο��Գ��d��(sh��)��(j��)��ý�鶼�ǿ����Á�������(sh��)��(j��)ͨ�ŵ�ͨ����Ghost Tunnel����һ������WiFi��̖���[��ݔͨ����

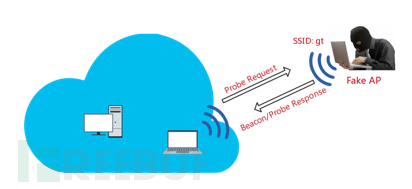

���ȣ���HID�����������҂�ʹ��BashBunny����DuckHunter��HID���ߌ��������ֲ���ܺ����O(sh��)�䣬����һ�_Windows�Pӛ�����S�������?q��)�ʹ���ܺ����O(sh��)�����(n��i)�ßo��ͨ��ģ�K�c��һ�_�ɹ����߿��Ƶ��O(sh��)�佨���˵��˵�WiFi��ݔͨ�����˕r�������߾Ϳ����h�̈�(zh��)������`ȡ��(sh��)��(j��)��

ֵ��ע����ǣ�Ghost Tunnelָ����ͨ�^�����ܺ����O(sh��)�������ğo��ģ�K��������ݔͨ����һ�N��ʽ���䲢���H������ʹ��HID�����ֲ�됺������H����������ʽֲ��Ҳ�ǿ��еġ�

3.1 ��(y��u)��

Ghost Tunnel�Č��F(xi��n)��ʽ�����@�ׂ���(y��u)�ݣ�

HID�O(sh��)��ֻ����ֲ�빥�����a����(d��ng)ֲ����ɾͿ����Ƴ��ˡ���HID�����������ֲ����ʽҲ�ǿ��Եģ�

�]�������ľW(w��ng)�j(lu��)�B�ӣ������@�^��������

�������F(xi��n)�еľW(w��ng)�j(lu��)ͨ�ż��B�Ӡ�B(t��i)���Ӱ푡�

��ƽ�_֧�֡�ԓ�����������κΓ���WiFiģ�K���O(sh��)�䣬�҂���Win7��Win10��Mac OSX���M���˜yԇ��

���ڎ�ʮ�׃�(n��i)�����������̖����O(sh��)����Փ�Ͽ������o���h��

3.2 ԭ��

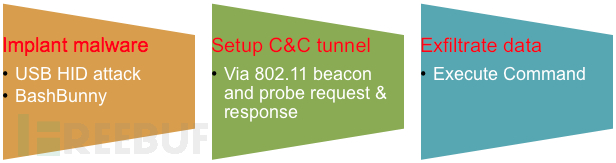

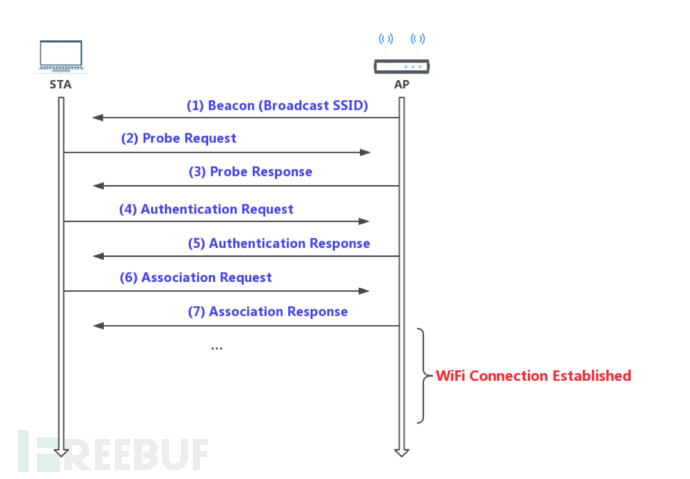

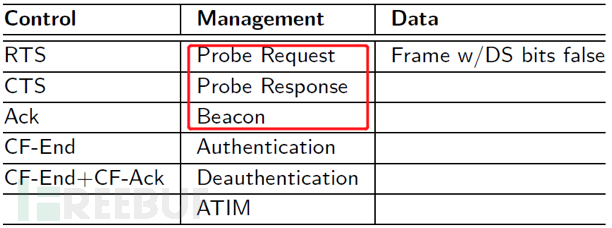

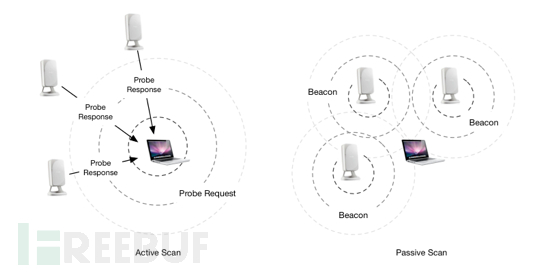

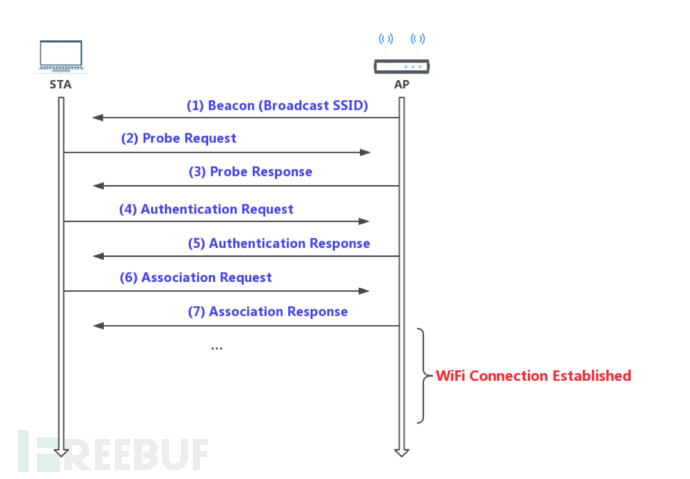

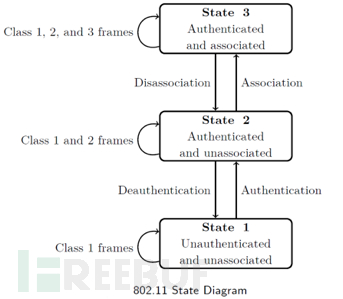

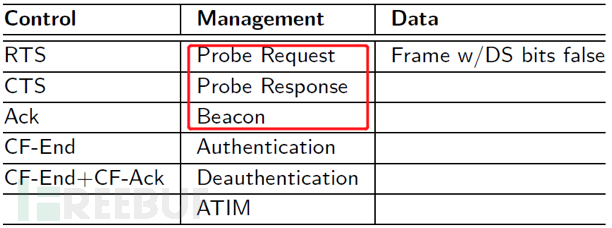

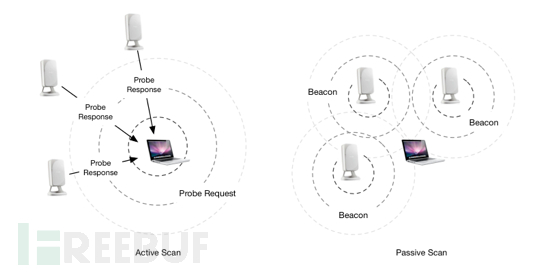

��������Wi-Fiͨ���У�һ��վ�c��횽�(j��ng)�vBeacon��Probe��Authentication��Association���^�̺���ܽ����c�����c���B�ӣ��������������D��

��Ghost Tunnel���]��ʹ��������Wi-Fi�B�ӣ���ֻ�õ���Beacon��Probe Request��Probe Response�����D��

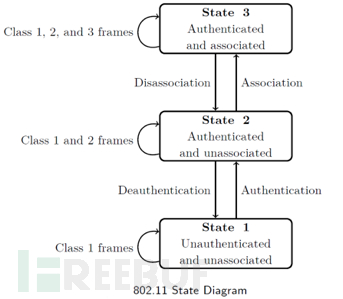

��ʲô���@�������أ���802.11�Ġ�B(t��i)�C�У�ȡ�Q���J�C���P(gu��n)(li��n)�Ġ�B(t��i)��һ���������A�Ρ�

��State 1�r���͑���̎��Unauthenticated��Unassociated��B(t��i)����ԓ�A�ο���ʹ�õ�802.11�������¾��w�N�����оͰ�����Probe Request��Probe Response��Beacon����

ԭ��������ʹ���ڟo���W(w��ng)�j(lu��)�����A�Ρ���(d��ng)802.11�͑����ڒ�����ßo���W(w��ng)�j(lu��)�r���ЃɷN���跽ʽ��

������֮��Ghost Tunnelͨ�^Probe Request��Probe Response��Beacon���N��͎����M��ͨ�ţ���������������WiFi�B�ӡ�

���ȹ����߄�(chu��ng)��һ����������SSID��AP�������ߺ��ܺ��O(sh��)�䶼ʹ��������ͨ�ŵĘ�(bi��o)�R���������dz�Ҏ(gu��)WiFiͨ���е�MAC�����˕r��������ͨ�^�����ܺ����O(sh��)��l(f��)����Probe Request���õ���(sh��)��(j��)���ܺ����O(sh��)���ϵĐ������?q��)����������߰l(f��)����Beacon��Probe Response�����(zh��)��������ؔ�(sh��)��(j��)���@����Ghost Tunnel WiFi�[��ݔͨ�������ܡ�

3.3 ����

����ܕ����P(gu��n)�ڌ��F(xi��n)ԭ���ȸ�����Ć��}�����磺

-

�����802.11���Дy���҂����d�ɣ�

-

������Ñ����g�����O(sh��)��ğo���W(w��ng)�����l(f��)�ͺͽ���802.11��(sh��)��(j��)����

-

��������ϵ�y(t��ng)ƽ�_��WiFi��(y��ng)�ýӿ���ʲô�����w��Ό��F(xi��n)��

-

�����߶˵�C&C Server����Ό��F(xi��n)�ģ�

�gӭ�鿴�҂��ь������PPT��������������ҵ��@Щ���}�Ĵ𰸡�����X��ԓ�о�߀���e��Ԓ���gӭ�c��Star��

https://github.com/360PegasusTeam/PegasusTeam/tree/master/talks

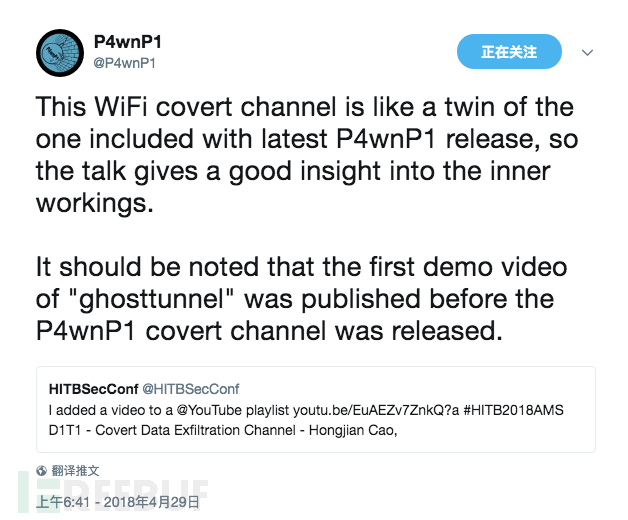

�ġ�Ӱ�

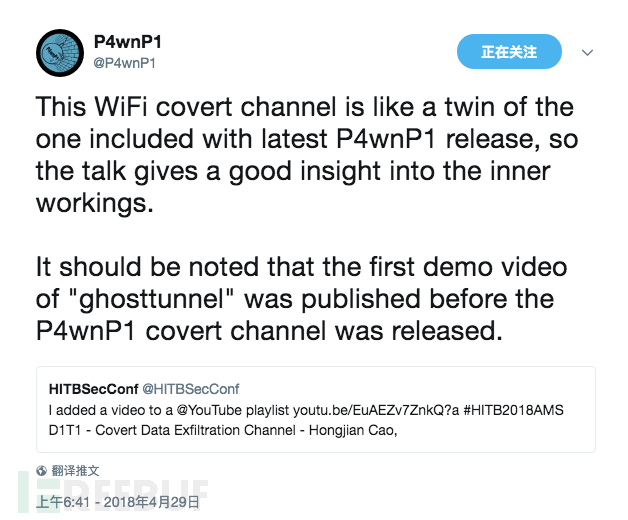

P4wnP1�Ŀ��GhostTunnel���l(f��)�����°汾�����˴˷N��ʽ��

https://github.com/mame82/P4wnP1

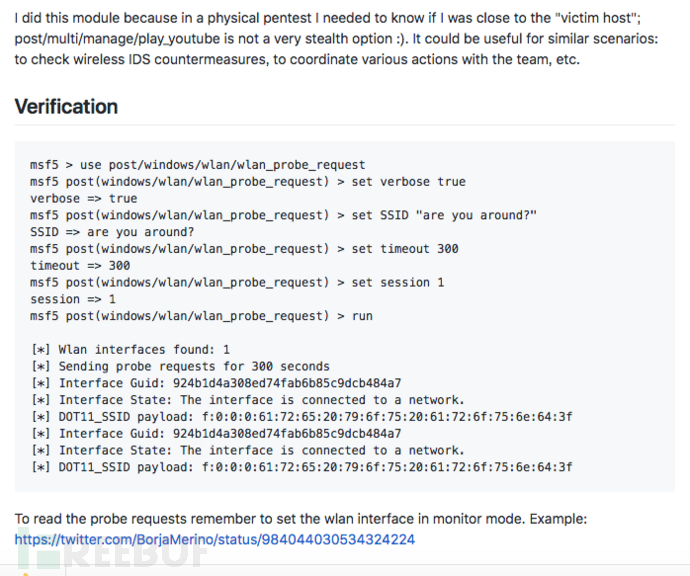

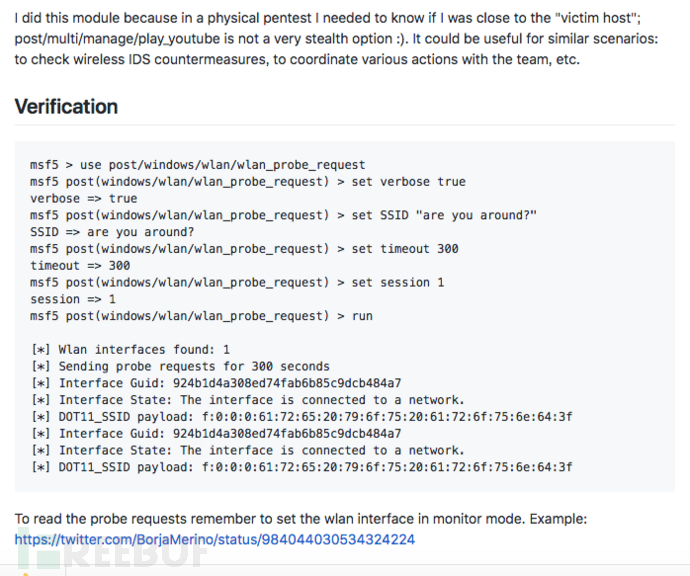

��MSF���ڸ��µ�һ���_���У�https://github.com/rapid7/metasploit-framework/pull/9862 ��������Ƶ�˼·���F(xi��n)�˽���̽�y�Ĺ��ܣ����߱���ԓ�_������Ҫ��������̽�yĿ��(bi��o)�O(sh��)���Ƿ��Ƿ��ѽ�(j��ng)�����ӽ��˱������ˡ�

*��������qingxp9���D(zhu��n)�dע������FreeBuf

|